俗话说:“工欲善其事,必先利其器”。不管你是黑客高手,还是菜鸟级人物,要想侵入一家网站,都是需要借助黑软工具,才能达到自己的目的,因此每位“黑鸟”的工具,决定了你能否侵入成功的关键。下面笔者将会为大家循序渐进的介绍,初级黑客一般比较常用的兵器。

一、代理检测多面手

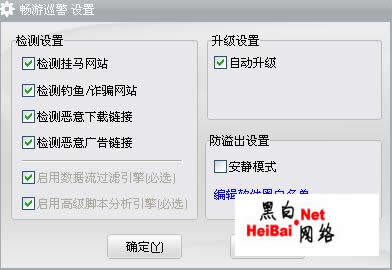

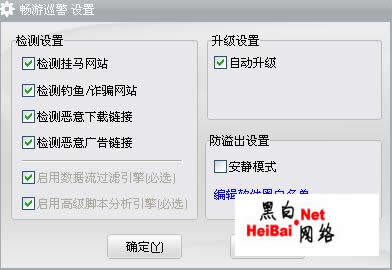

目前很多黑客菜鸟,为了防止做坏事,被人找上门来,都会在入侵受害者主机前,先对自己的本机,进行一番地址隐藏,然后才做一系列的攻击操作。这里隐藏本机真实地址工具,大多数人都会选用Proxy Checker工具,它有着代理检测多面手的盛名,简单的说是一款非常全面的代理检测工具。

其软件除了支持同类软件的基本功能外,还支持有选择的 检测HTTP、SOCKS等各种类型的代理,更重要的是高级选项里,可设置“扫描匿名代理”、“SSL加密代理”等特殊的服务器允许你指定检测各个国家的代理服务器(如图1)。

二、偷窥无罪,我任意看

如果MM在你的电脑上,使用QQ与他人聊了很久,想必你心里一定不是个滋味,肯定想知道里面的内容!但是处于怕MM生气的原因,又不敢前去试问,只能将其痛苦埋藏在心里,相信在座的读者朋友也一定遇到过。其实即使没有她的QQ密码,也能无任何阻碍的看到其MM的聊天内容。

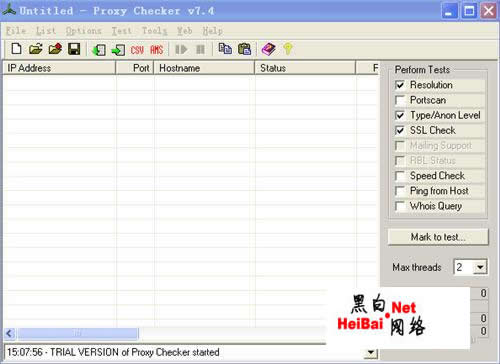

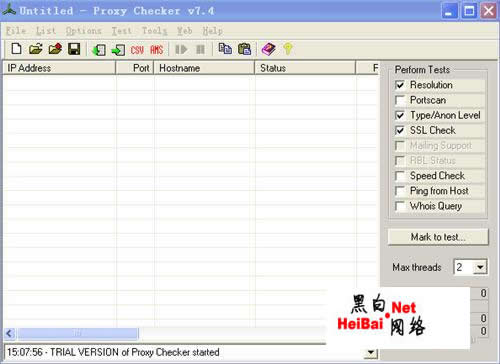

首先从网上下载“QQ聊天记录查看”软件,然后将其解压到本地任意位置即可。由于它是纯绿色版软件,所以我们无需对其安装就可进行使用。打开“QQ聊天记录查看”客户端程序,在弹出“选择QQ目录和号码”对话框内(如图2)。

选择“自己想要偷窥QQ的号码”标签后,单击“查看”按钮,此时就可弹出“QQ信息查看器”对话框,从中你可以任意查看MM与其他好友所聊过的内容,从而让Q来Q去的谈话内容跃然眼前(如图3)。

三、“借鸡生蛋”自动溢出

MS05039漏洞不仅危害很大,而且它很涉及了微软的所有Window系统,攻击者可以直接通过有此漏洞的机器拿到其系统的系统权限。因此这类利用工具,也是初级黑客常用的兵器之一。

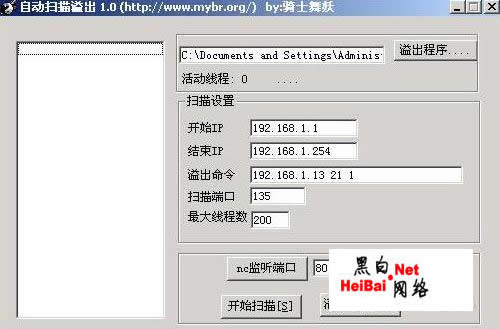

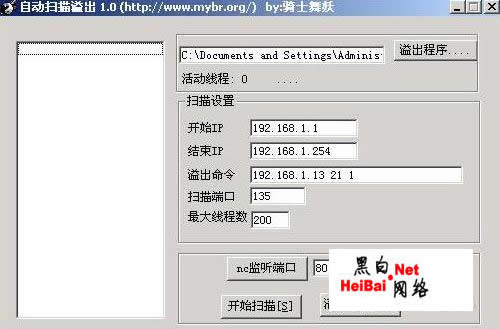

如果黑客想要知道局域网内的主机,是否存在该漏洞。他首先会拿出“自动扫描溢出”工具,并且按照局域网IP段规则“192.168.1.1”—“192.168.1.254”,分别将其填入到开始IP和结束IP处(如图4)。然后单击“开始扫描”按钮,就可对其局域网内所有主机进行检查,其检查结果会显示在软件右侧。而对于可溢出的电脑,我们只要执行其监听操作,例如当前扫描端口为135,则溢出命令为:135 [本地IP] [监听端口],即可拿到其可溢出电脑的系统权限。

四、网页浏览,病毒不沾身

人在江湖飘,谁能不挨刀。况且我们还是在黑客界混,中招的几率远比挨刀的几率还要大。所以初级黑客在攻击别人的同时,还要保护好自己,绝对不能成为同类黑友的“口中餐”。

“畅游巡警”是最近推出的新一代网页杀毒软件,它无实体完全嵌入于浏览器中(如图5)。

在我们使用浏览器想 要观看某网址站点时,它会自动帮助我们分析其安全性,并且给出处理结果,是过滤还是警告,这样病毒在没被运行前就会被该软件“阻击”了。另外“畅游巡警”软件,还提供了检测“钓鱼网站”和“挂马网站”的功能,我们只要在“畅游巡警设置”栏内,勾选其“钓鱼网站”和“挂马网站”两个复选框便可,拥有其检测拦截功能(如图6)。