手机病毒是病毒的一个分支,虽然其存在只有短短数年,但在将来很可能会随着3G的推广而大量涌现。

病毒类型:手机病毒

病毒目的:破坏手机系统,狂发短信等

手机病毒的始作俑者

我用手机的时间很长了,大概在上世纪90年代中后期就开始了。那个时候还没有手机病毒这个东东存在。为什么我敢这么肯定呢,因为我对最早的手机病毒记忆深刻。那是在2000年6月左右,短信炸弹病毒在西班牙现身,向许多手机用户发送了骂人的短信。

当时,我才配了电脑没有多久,正忙着在电脑知识方面“充电”,听说这条新闻后,感觉该病毒的编写者无聊至极,尽做些损人不利己的事情。不过,短信炸弹病毒并不能算是真正的手机病毒,充其量就是一个流氓,偏爱手机的流氓。

病毒危害:中了手机病毒,轻则图标被窜改,某些程序不能运行,重则手机上的资料被删除,在机主不知道的情况下向电话簿中的所有用户发送带病毒的短信,造成系统变慢,甚至出现死机。可以说,手机病毒比PC平台上的病毒还要可恨一点,在它传播过程中会狂发短信让你破费。

蓝牙助病毒传播

在电脑上,碰到病毒并不稀奇,不过手机碰到病毒就真的很稀奇了。那年是2004年,我换了带蓝牙的手机(Symbian操作系统),美滋滋地带着它出差,有一天我发现手机特别的慢。

后来我才知道自己中了蓝牙恶霸病毒,一个通过蓝牙传播的蠕虫病毒,它会自动在蓝牙中寻找新的手机或其他设备,一旦发现猎物,就会发送病毒文件,所以我的手机不慢才怪。这个病毒是第一个真正意义上的手机病毒。

病毒原理:我们可以把手机当成一台袖珍的电脑,这样就容易理解为什么病毒也可以入侵手机了。由于手机中一些程序具备写入功能,病毒可以利用这个功能写入手机中,然后执行。需要注意的是,不同手机操作系统之间开放度不高(例如接口),手机病毒很难通吃所有的手机操作系统,往往只对一个手机操作系统有效,例如Symbian等。

手机病毒的传播方式主要有三种,第一种是通过下载进入手机;第二种是通过恶意短信进入手机,例如移动黑客病毒等;第三种是通过蓝牙进入手机,例如蓝牙恶霸病毒等。第二种和第三种传播方式是手机病毒用得较多的。

骷髅头霸占手机

此后,我就关闭了蓝牙功能,反正平时也用不上,真到用时才开就是了。提高安全警惕后,再也没有被蓝牙恶霸病毒骚扰过。不过,后来还是又栽了一次。那天我发现手机上的程序图标都变成了海盗的骷髅头标志,当时就一愣,难道手机被加勒比海盗攻陷了?

除了打电话,其他的功能,例如短信、彩信等都不能用了。请来了高手,才搞定了该病毒——手机恐怖分子,又从高手嘴中得知世上还有通信录盗窃犯、彩信病毒这样的手机病毒。我无比憎恨这些手机病毒。

小编点睛:手机病毒相对电脑上的病毒而言,还是非常少的,而且手机病毒的开发还比较“神秘”,很多黑客并没有对它予以关注。但随着3G的到来,黑客对此领域的关注也会增多,相应的手机病毒可能在今后会大量出现。目前国外已经出现了能直接盗取手机余额的病毒,手机病毒最终会走向为黑客自己牟利的道路。

克制病毒方案

懂得处理手机病毒的人不是很多,如果你学会了克制手机病毒的方法,以后在为同事和朋友解决这类病毒引起的手机故障时,就会游刃有余。

方法1:使用杀毒软件

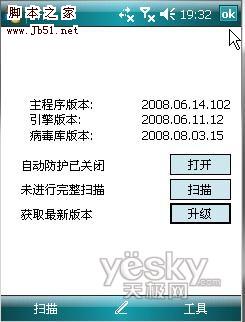

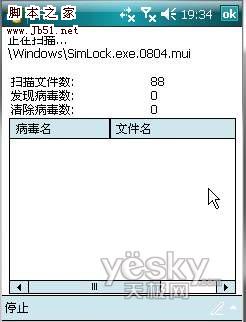

如果对手机病毒了解不多,最好安装手机版杀毒软件,安装的过程非常简单,跟安装其他手机程序差不多。安装好后(图1),升级杀毒软件的病毒库信息到最新,点击“扫描”(图2),等待扫描结果即可,剩下的操作跟电脑上的杀毒软件类似,就不多说了。

图1 图2

方法2:手动处理

在手机平台上缺乏一些安全辅助工具,所以手动处理手机病毒的难度较高,必须对手机系统非常熟悉才可以。先清除手机里面的短信,然后寻找病毒文件,这也是手动处理的难度所在,需要很丰富的经验。

小提示:如果手机系统已经不能正常运行,可以按以下方法处理:先将手机卡取出,接着将它插入其他手机中(新插入的手机型号最好不一样),启动手机后,将卡里面所有信息删除即可。