大势至上网行为管理系统创立于2004年,是国内最早的专业网络管理软件之一,包含3个功能模块:网络行为管理、网络行为监控、网络安全防护,可以全方位保护企业网络安全。

1、网络行为管理。限制流量、带宽、网速;限制网游、聊天软件、视频、P2P下载、炒股软件、邮箱、网盘、网购;网页黑白名单,聊天软件黑白名单,限制HTTP下载,限制FTP上传下载,禁止邮件附件等。

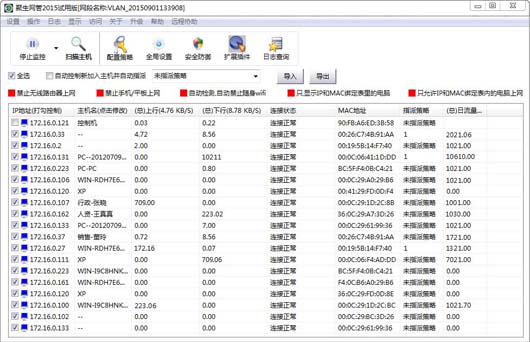

2、网络行为监控。IP、MAC、主机名三重监控识别机制,实时监控主机的运行状态、系统日志、日流量、月流量、日流速、浏览过的网址、使用过的软件、ARP攻击记录、防火墙和路由器状态等。

3、网络安全防护。禁用无线路由和随身wifi;IP-MAC绑定、防止IP冲突;禁止手机、平板连接无线路由;电脑准入管理;禁止代理上网和充当代理服务器;ARP病毒防御、检测;检测黑客、抓包软件;禁止网络嗅探软件等。

大势至上网行为管理系统基于领先的B/S架构,只需安装在局域网内任意一台电脑上即可,无需特殊设置和加装任何设备,所有功能只需点几下鼠标即可启用,在同类产品中安装操作最简单、最快捷。目前,软件已经成功应用于千万终端,部分产品远销海外,涉及企业、政府、军工、教育、能源、医疗、交通、制造、设计、房地产等各个行业,占据领先的市场地位。

经过十余年的不断研发和深入实践,大势至上网行为管理系统的各项技术、功能和服务日臻完善,是一款非常成熟、非常专业的网络安全管理产品。具有如下特点:

1、操作极简。

B/S 架构,无客户端,十秒安装部署,无需更改网络环境和加装设备,全部设置只需点几下鼠标即可完成。

2、精细灵活。

系统集成了上百项网络行为管理功能,分类精细、齐全,可以分类、分组、分级别管控,还可以智能识别自动管控。

3、精确控制。

系统可以精确控制带宽、网速、流量,精确控制P2P下载(完全禁止迅雷),精确控制QQ各项功能,精确控制邮箱各项功能等。

4、扩展定制。

系统集成了上千ACL规则,可以快速封堵任意网络应用,还留有扩展接口,支持特殊功能定制或与现有系统对接。

5、高适应性。

八大监控模式,适应任何环境,支持所有windows操作系统,对电脑无特殊要求,12年长期稳定运行,成功管理上亿终端。

6、安全防御

安全防御机制完善,不受杀毒软件和防火墙影响,实时监测局域网病毒、木马、各类攻击软件等,独家实现跨三层ip-mac绑定。

此外,大势至上网行为管理系统集成了多项业内领先技术,均由大势至软件公司独创研发,这些领先技术让企业服务器信息安全管理变得更为精准高效,快捷简单!

1、独创“虚拟网关”控制技术,实现在局域网一台电脑部署就可以控制整个局域网。

2、独创“创新直连”架构技术,可以实现三层交换机跨网段监控功能,部署最简单。

3、基于深度报文解析DPI和深度流量检测技术DFI,可以全面、有效控制各种网络行为。

4、独创“自适应、自定义和定制化扩展接口”,可以实现灵活的个性化扩展管理。

大势至上网行为管理系统(免费下载:www.grabsun.com/wangguan.html)适合各个行业的企事业单位使用,操作简单,不需要设置专门的网管人员,也不需要加装设备,不需要更改网络环境,是目前市场上安装、部署、操作最简单的网络管理软件。目前,系统已经成功应用上千万终端,涉及政府机关、教育咨询、能源行业、金融行业、房产建筑、机械制造、医疗医药等各行各业的企事业单位,是一款性价比非常高的管理软件。

| 大势至公司可以独家提供从局域网网络行为管理、电脑资料防止泄密管控和信息安全防护一站式解决方案 | |

| 聚生网管网络管理系统(下载) | 是一款专门的办公室电脑监控软件、局域网网络控制软件,可以禁止网络游戏、禁止上班炒股、禁止P2P软件下载、禁止在线看视频、局域网限制别人网速等,以及绑定局域网IP和MAC地址,防止ARP攻击行为等。 |

| 大势至文件共享管理软件(下载) | 是一款专门的共享文件夹访问日志记录软件、服务器共享文件访问权限设置软件,可以实现只让读取共享文件而禁止复制共享文件、只让打开共享文件而禁止另存为本地和禁止拖拽共享文件以及只让修改共享文件而禁止删除共享文件,保护服务器共享文件安全,防止共享文件越权访问。 |

| 大势至企业数据泄密防护系统(下载) | 是一款专门保护电脑文件安全,防止U盘复制文件、禁用USB端口的软件,同时还可以屏蔽邮件附件、禁止登录网盘上传文件、禁止FTP软件发送文件、禁止微信发送文件、禁止QQ发送文件等,防止各种途径泄密。 |

| 大势至局域网接入认证系统(下载) | 是一款专业的局域网网络准入控制系统,有效阻止外来电脑接入局域网、禁止外来上网上网、禁止非单位电脑访问局域网共享文件、隔离局域网电脑、进行IP和MAC地址绑定、禁止修改IP地址等,保护局域网安全。 |