大家都知道前不久出现的DDoS攻击“Mirai”,导致美国半数的互联网瘫痪,是不是很厉害啊,现在下面就为大家介绍一个最新的DDoS攻击,要让DDoS攻击力更彪悍。

LDAP

据Corero网络安全公司披露,上周发现一种新型DDoS攻击媒介针对其客户发起攻击。这种攻击技术是一种利用轻量目录访问协议(Lightweight Directory Access Protocol,LDAP)的放大攻击,峰值可以达到Tb级别。LDAP是访问类似Active Directory数据库用户名和密码使用最广泛的协议。它是基于X.500标准的,但是简单多了并且可以根据需要定制。与X.500不同,LDAP支持TCP/IP,这对访问Internet是必须的。

LDAP模式

LDAP DDoS攻击其实是安全领域的新事物,这种LDAP协议可能会被黑客滥用,然后推动大规模的DDoS攻击。

据Corero公司网络安全专家披露,他们已经发现了LDAP DDoS攻击的实例。在这起攻击中,黑客利用了CLDAP协议中的零日漏洞来发起攻击,其实在之前就发生过类似的攻击。更令人担心的是,专家认为这将有可能成为黑客的又一个选择。

闻所未闻,黑客利用LDAP协议的漏洞实施攻击可以让放大系数达到46,在特定条件下,峰值甚至能达到55。

Corero的安全专家解释了黑客如何利用CLDAP进行攻击:

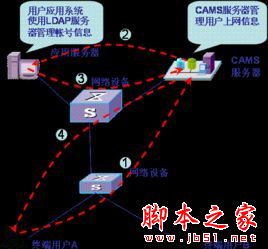

攻击者可以从伪造地址(受害人地址)向支持CLDAP(无连接轻量级目录访问协议)的服务器发送一个请求。当LDAP服务器处理请求之后,便会向发送人的地址发送回复。而LDAP服务器准备发送的回复内容是原请求内容的数倍。

正是由于LDAP服务器回复的内容是原请求内容的数倍,所以放大技术才允许惯犯扩大他们攻击的规模。在受攻击的情况下,LDAP服务器的响应能够达到非常高的带宽,就像我们已经看到的那样,平均放大系数为46倍,而在攻击高峰期,这个数值更是达到了55倍。

LDAP DDoS IOT

LDAP DDoS攻击能够导致非常严重的后果,有专家指出,这种攻击产生的通信流量峰值能达到每秒数万兆。试想一下,网络拥堵会达到什么地步?

Corero公司CTO/COO Dave Larson:

这种媒介的出现,是原本就已经很危险的DDoS攻击如虎添翼,将使DDoS更可怕。当与其他方式,特别是与IoT僵尸网络结合后,我们会发现,这种攻击会达到前所未有的规模,并且影响深远。千兆级别的攻击将会成为现实、常态,互联网的可用性也可能会受到极大的影响——至少,在某些地方,可用性将会降低。

同时,Dave还表示:

LDAP不是第一个,当然也不会是最后一个被LDAP DDoS利用的协议或服务。之所以会发生诸如此次的攻击事件,就是因为网络上的开放式服务器会对伪造记录请求进行响应。当然,通过正确的方式,也能减少这种攻击的发生。比如,加强检测,在伪造的IP地址进入网络前就识别出来。最常见的做法就是,在路由器配置过程中,采用入口过滤技术根除伪造IP地址,这样将会使反射型DDoS总量减少一个数量级。

以上就是脚本之家小编为大家简单的介绍关于利用LDAP服务器的新型DDoS攻击可将攻击放大46-55倍的教程,需要的用户快来看看吧,想了解更多精彩教程请继续关注脚本之家!

相关文章推荐: