之前一直想研究下锁机软件,今天从某群正好下载到了,就来分析下吧。由于她的主包没有任何操作行为【除了有个获取ROOT权限的操作】,所以360等杀软并没有报毒

0X01样本信息

QQshuazhuan-1.apk没有锁机操作,有锁机操作的是底下那个

文件:C:\Users\*****\Desktop\QQshuazhuan.apk-1.apk

大小:5568191字节

修改时间:2016年8月23日,22:54:35

MD5:37E124B185BF33C6F4D05140B0155847

SHA1:B2167E7025BD5B70C48B5179781D9849AAAAAA6A

CRC32:85B89047

文件:C:\Users\****\Desktop\QQshuazhuan.apk-1\assets\ijm-x86.apk

大小:3686633字节

修改时间:2008年2月29日,10:33:46

MD5:6E60C23625E96843E027799476E5C8B0

SHA1:0965D96F676C1CD578521446B7C53FE268F6E279

CRC32:F3A766E4

0X02所需工具【文章后面附下载】

dex2jar

AndroidKiller1.3.1

jd-gui

0X03开始分析

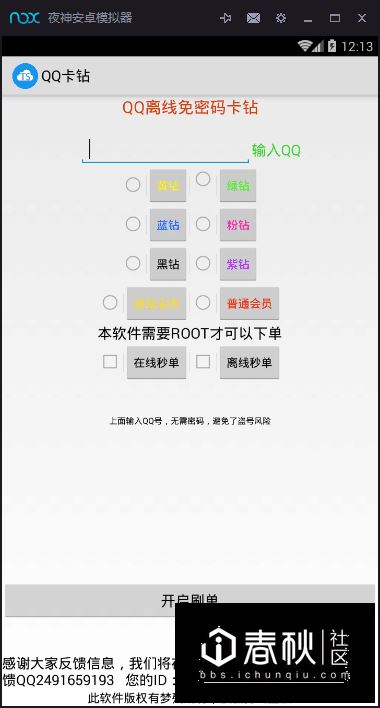

首先我们运行下这个APP

有点经验的是不会点击下面的刷单的。。但是今天是要分析这款软件的,所以就点咯

点击之后会索取ROOT权限,有什么用?一会就知道了

允许后,我的手机(模拟器)重启了

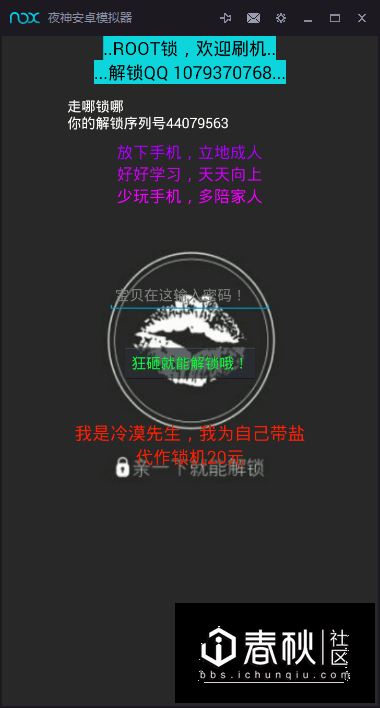

重启后的界面【吐槽下,这界面真TM丑,还特么亲手机屏幕,恶心。。。】

行了,运行到此结束,我们打开大杀器AndroidKiller1.3.1,并载入

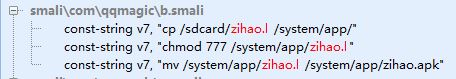

这个文件有点可疑,按理说这个so文件不能运行在安卓下,又发现个zihao.l,这个文件更奇怪,于是我全局搜索了下

发现了蹊跷,解释下各行代码

第一行:复制zihao.l到/system/app/目录下

第二行:调zihao.l权限777

第三行重命名zihao.l为zihao.apk

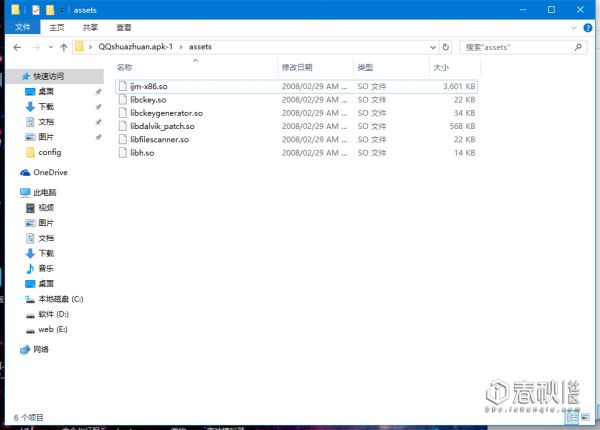

顺着文件名称,找到了这货

这个是伪装爱加密的目录文件,主要是混淆一些安卓反编译工具,造成有壳的假象

果断改为.apk继续分析

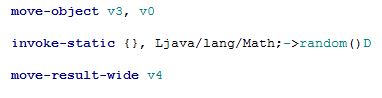

这段代码是生成随机数【就是那个所谓的随机码】

由于安卓杀手后面过于繁琐,所以更换为jd-gui继续分析,由于JD-GUI需要JAR文件,所以我们要用DEX2JAR将classes.dex返回到JAR文件

首先将classes.dex复制到DEX2JAR目录下,然后新建批处理,里面写上

d2j-dex2jar.batclasses.dex

其中d2j-dex2jar.bat是那个反编译的主文件,后面那个dex就是你从apk中提取出来的文件

然后我们用JD-GUI打开目录下的classes-dex2jar.jar

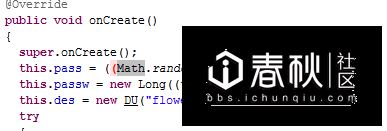

依次进入com.h→s→s

由于我们确定了随机数为math.random,所以直接搜索这个就可以了,搜索后我们来到这个位置

[Java]纯文本查看复制代码

不用我多说了吧,那个DES加密解密其实运算出来就是这个,没什么卵用

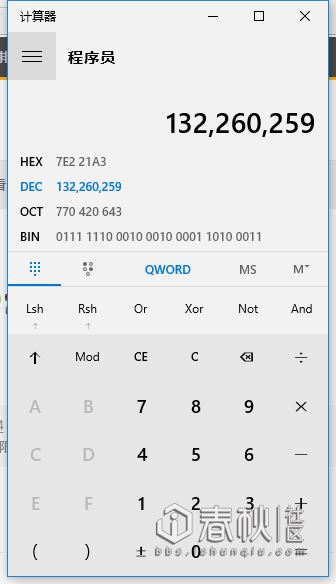

由于我的随机码是44079563

算完后是

附上测试成功截图

本人做的程序【WIN1014393.0版本测试通过,如需源码,请联系坏蛋@yyyxy索取】

0X04总结

没有贪心,就没有锁机,没有破不了的锁机,只有不努力的CRACKER解锁方法不止这一种,大家可以用ADB直接kill掉system/app/zihao.apk来解锁

本文转自:i春秋社区

本文地址:http://bbs.ichunqiu.com/thread-10602-1-1.html?From=jbzj