就像你说的那样,我也中过木马,也同样被黑过,我的经验告诉我要“早发现,早解决”。

由于木马病毒的特性,只要运行后,它都要想办法实现自启动,同时保护进程,使用的方法包括添加相关的注册表项,修改HOSTS文件,锁定IE首页等等,所以除安装杀毒软件,网络防火墙外,建议你再安装一些如WinPatrol、SSM类的行为监控软件。当然,现在也像KV、瑞星、Kaspersky等杀毒软件,也具备了行为监控功能,不过我认为专门的行为监控软件更方便使用,是否安装就取决于你的使用习惯了。这样只要这些监控软件一报警,系统出现异常,我就还原一次系统(我的“系统还原”功能只针对C盘系统分区)。

除了上面的方法外,再告诉你个不错的小技巧,给不想中毒的菜鸟用最好。由于木马有需要修改注册表,系统目录的特性,而系统默认这些更改都需要管理员权限,所以时常操作用Users组用户的方法也比较安全,注意看步骤,有点麻烦哦。

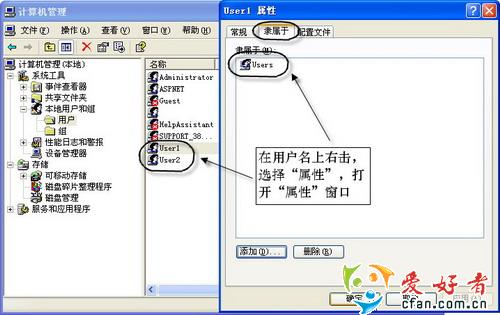

第一步:右击“我的电脑”,选择“管理”,在“本地用户和组”中将管理员密码修改为8位以上,并添加User1及User2两个Users组的用户,将密码均设置为“useruser”(见图1)(图1 默认新建的用户就是Users组成员)。

第二步:用User1登录系统,在桌面用“记事本”新建文件,命名为runie.vbs,文件内容如下。

set shell=wscript.createobject("Wscript.shell")

shell.run "runas.exe /user:user2 ""C:\Progra~1\Intern~1\IEXPLORE.EXE"""

wscript.sleep(1000)

shell.sendkeys "useruser" & "{ENTER}" color=#c0c0c0> 其中user2为用户名,useruser为密码,C:\Progra~1\Intern~1\IEXPLORE.EXE为IE的运行程序,换为其他程序时也要按照8.3格式的文件名修改,如果运行后没有反应,可将“wscript.sleep”后的1000加大,如2000。

第三步:以后用这个VBS文件就可以在User1的账号下以User2的身份运行浏览器,上网了。这样一些网页上的恶意代码根本对你无效,因为所有的破坏是针对User2的,只要不登录User2用户,就不会出问题。

第四步:如果不小心中了招,那可以用管理员登录系统,在“计算机管理”窗口中删除User1及User2用户,再重建就可以了(注意不要做其他操作)。

如果你想每个程序都用User2权限运行,上面这个就有点麻烦了,每个程序都要建立脚本文件。但只要稍加修改就可以解决这个问题了。还是新建一个VBS文件,命名为“用User2运行.VBS”,内容如下:

set args=wscript.arguments

cmd = args(0)

set shell=wscript.createobject("Wscript.shell")

shell.run "runas.exe /user:user2 """ & cmd & """"

wscript.sleep(1000)

shell.sendkeys "useruser" & "{ENTER}"

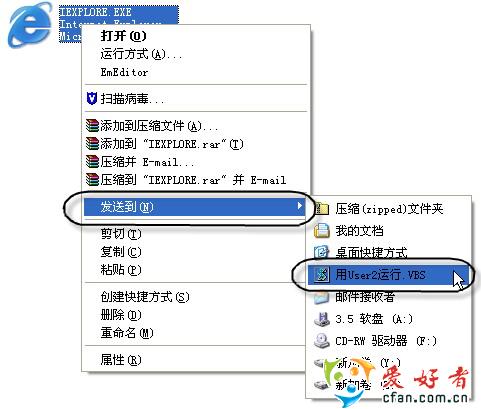

再将些文件放入“C:\Documents and Settings\User1\SendTo\”文件夹,以后遇到需要User2运行的程序就可以直接右击,选择“发送到→用User2运行.VBS”就可以了(见图2)(图2 要直接运行程序,而不要对快捷方式使用)。还可以将脚本中的账号信息做一些调整,制作出不同权限的脚本,这样有些你确认没有问题的安装程序可以直接用管理员权限运行。

上面的脚本文件可以从http://work.newhua.com/cfan/200701/tbhtVBS.rar下载到。