病毒现象

1) 安全模式无法进入。

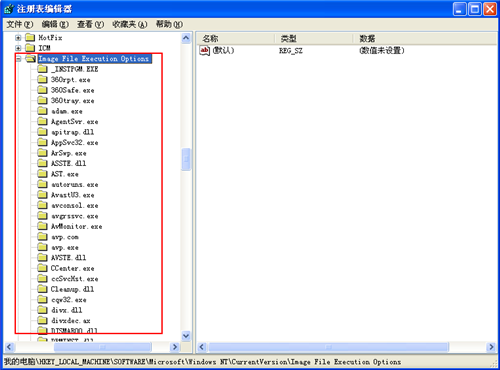

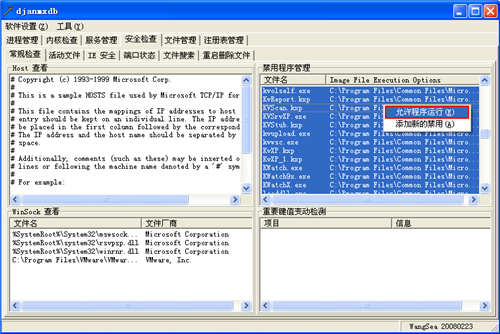

2) 注册表HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options下多出了许多劫持项,导致一些安全类软件和工具无法打开。

图1:Autorun.inf U盘病毒现象——众多文件打开方式遭劫持

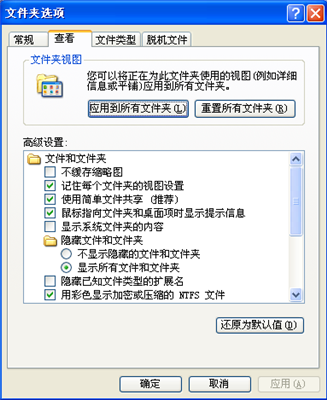

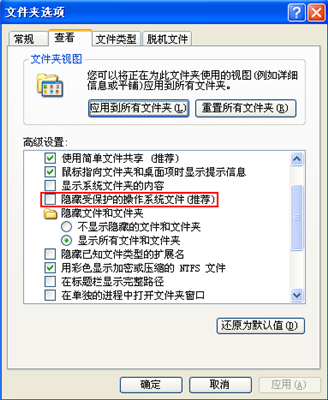

3) “文件夹选项”中原有的“隐藏受保护的操作系统文件(推荐)”选项消失。

图2:Autorun.inf U盘病毒现象——“隐藏受保护的操作系统文件(推荐)”选项消失

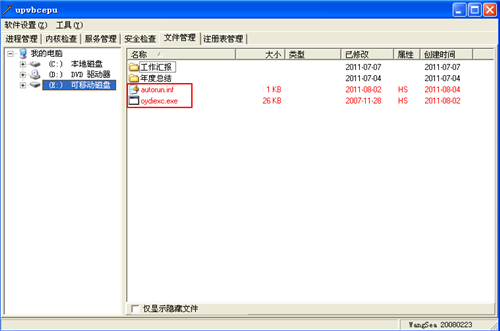

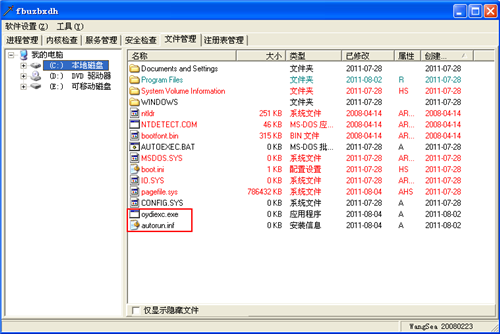

4) 查看U盘中的文件,看似没有任何异样,但其实早已危机四伏。病毒将自己伪装成隐藏的系统文件,并通过恶意手段删除“文件夹选项”中的“隐藏受保护的操作系统文件(推荐)”栏目来达到彻底隐藏自己的目的。若是在不知情的情况下直接打开U盘,那么很遗憾,您计算机中所有磁盘都会中招。这种情况下我们就需要借助杀毒辅助工具找到隐藏的病毒文件。通过wsyscheck工具可以明显看到U盘和系统C盘根目录的两个病毒文件oydiexc.exe和autorun.inf,这两个文件若不借助辅助工具,只通过常规方法是看不到的。

图3:通过wsyscheck工具可以查看到U盘根目录下隐藏的病毒文件

图4:通过wsyscheck工具可以查看到C盘根目录下隐藏的病毒文件

杀毒辅助工具介绍

本次手工处理病毒所借助的工具是wsyscheck,该工具与上一篇文章介绍的XueTr功能类似,这里就不再赘述。为什么会突然换用wsyscheck呢?因为它的“文件管理”功能可以显示出所选目录下的所有文件和文件夹,且对于近期创建的可疑文件会以红色字体突出显示,若某些文件夹下近期被修改或创建了可疑文件,该文件夹的所有信息也会以特殊颜色(一般为红色或蓝色)显示来引起注意,这对于尽快找到病毒文件非常有利。

处理方法

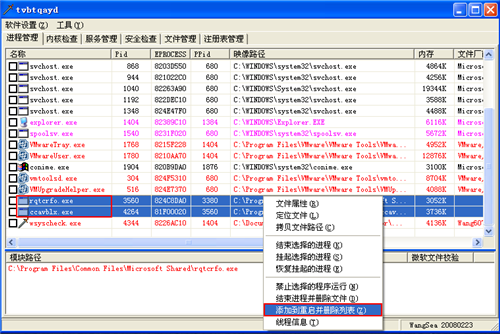

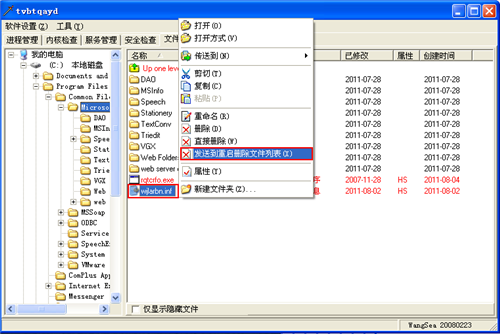

1) 利用wsyscheck工具找出并结束可疑进程:rqtcrfo.exe和ccavblx.exe,为了保证计算机重启后病毒文件不再生成,这里选择将两文件直接添加到重启并删除文件列表。

图5:利用wsyscheck找到病毒进程,并添加到“重启并删除列表”

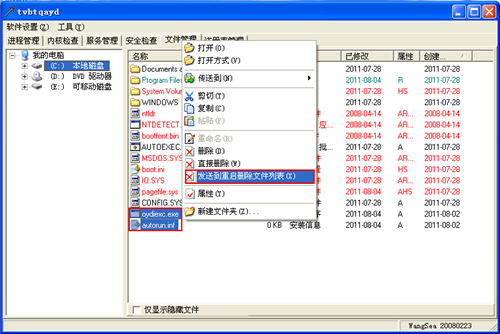

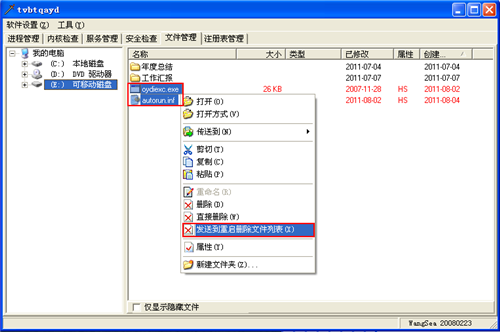

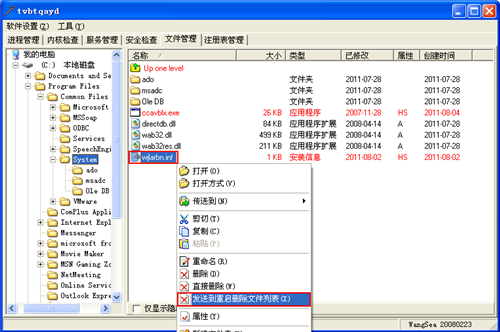

2) 通过wsyscheck的“文件管理”功能,将上面已经发现的C盘和E盘下两个病毒文件oydiexc.exe和autorun.inf也一并发送到重启并删除文件列表。

图6:利用wsyscheck找到C盘根目录的病毒文件,并添加到“重启并删除列表”

图7:利用wsyscheck找到U盘根目录的病毒文件,并添加到“重启并删除列表”

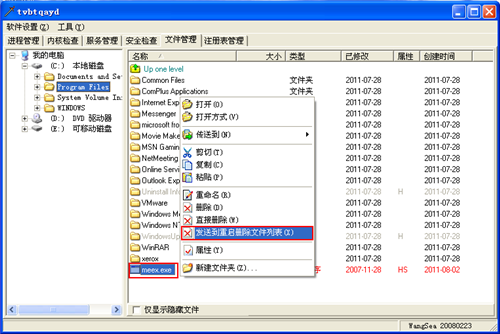

3) 上述操作已将明显地病毒文件处理掉,为了保险起见,先不着急重启计算机,我们再做进一步搜查,试着揪出隐藏更深的病毒文件。通过对文件夹的翻查,以文件创建时间为初步判断是否为病毒的依据,最后可以确定的可疑文件有C:\Program Files\meex.exe,C:\Program Files\Common Files\Microsoft Shared\wjlarbn.inf,C:\Program Files\Common Files\System\ wjlarbn.inf,将这些文件全部发送到重启并删除文件列表中。

图8:利用wsyscheck找到其他可疑病毒文件,并添加到“重启并删除列表”

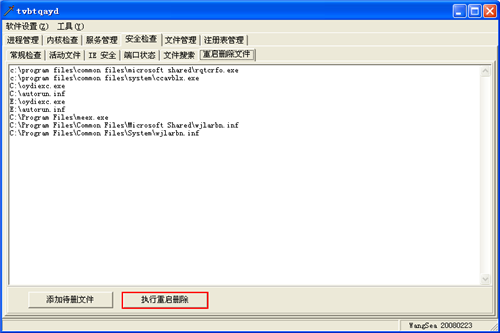

4) 进入wsyscheck的“安全检查”—“重启删除文件”栏目,可以看到之前添加的所有需重启删除的病毒文件,点击“执行重启删除”执行计算机的重启操作。

图9:查看待处理的文件,确保无误,执行重启删除操作

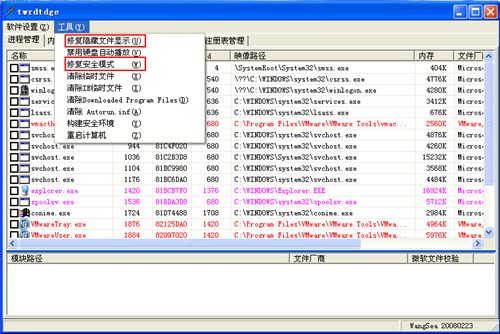

5) 计算机重启后再借助wsyscheck查看,原有的病毒文件已不复存在。下面就要进入杀毒后的“善后”流程了,点击wsyscheck“工具”选项,依次选择“修复隐藏文件显示”和“修复安全模式”。

图10:确认病毒文件删除后,修复受损的功能

进入wsyscheck“安全检查”—“常规检查”栏目,查看右侧“禁用程序管理”,一些安全软件的被劫持项都在此列出,全部选中后点击“允许程序运行”去掉劫持项,再次重启计算机。

6) 计算机重启后,安全模式已可进入,再回到正常模式下,打开“文件夹选项”,被病毒删除的“隐藏受保护的操作系统文件(推荐)”栏目已可正常显示,一些安全类软件和工具也能正常运行了。至此,该U盘病毒的手工处理过程全部完成。

图12:处理完病毒重启后,被病毒隐藏的选项恢复正常

总结

通过上述手工处理病毒的过程不难看出,病毒通过Autorun.inf文件激活oydiexc.exe进程达到感染各个盘符、释放其他病毒文件的目的,只要结束病毒进程并找到所有病毒文件一次性删除,重启计算机后便会还你一个干净的系统。掌握这种手工杀毒的思路后,处理方法其实大同小异,更多的是灵活运用以及相关经验。