1、internet选项对应的注册表值:

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\Start Page

这项的值和ie选项里的主页是同步的,可以先试试。

2、绑定ie主程序运行参数:

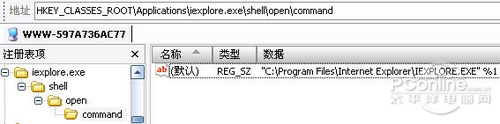

HKEY_CLASSES_ROOT\Applications\iexplore.exe\shell\open\command

ie主程序运行参数

这项的正常值是"C:\Program Files\Internet Explorer\IEXPLORE.EXE" %1,流氓软件将自己的网址附加在后面当作一个运行参数,那么打开ie主程序时就会自动跳转到该网址,这招够狠。

3、绑定ie窗体控件ieframe.dll主页命令:

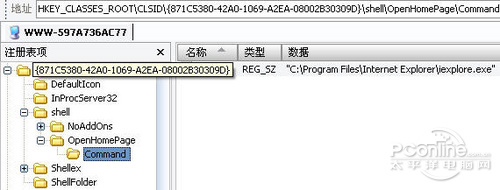

HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command

ie窗体控件的主页命令

这项的默认值是"C:\Program Files\Internet Explorer\iexplore.exe",同样,流氓网址可能附加在后面,拦截主页。

4、绑定ie快捷方式运行目标:

还有一种在注册表里无论如何也搜索不到,却远在天边近在眼前的手段,就是修改了ie快捷方式属性里的运行目标。注意是快捷方式,不是桌面默认显示的ie图标。正常的ie快捷方式有四种:

ie快捷方式

可以看出上面三个ie快捷方式依次是由桌面ie图标创建、由开始菜单顶端ie图标创建、由系统盘ie主程序创建的(当然如果你隐藏了扩展名,第三个快捷方式就没有.exe后缀),第四种是在开始按钮右边快速启动栏上的“启动Internet Explorer”图标。右键查看这些快捷方式属性:

由桌面ie图标创建的ie快捷方式

由开始菜单ie图标创建的ie快捷方式

这两个的目标和起始位置的默认都为空,后两种就不同了:

由ie主程序创建的快捷方式

由快速启动栏ie图标创建的快捷方式

笔者快速启动栏已删除启动ie的图标,搁笔追思,远求而来,故上面窗口略显异域。这两个快捷方式,目标默认值都是"C:\Program Files\Internet Explorer\iexplore.exe",这下病毒又有空可钻了,只要把自己的网址追加到后面,那么你经这个图标打开ie时,就会立即跳到它的网址,真是无所不用其极。

所以笔者建议,如果主页被篡改并改不回来了,请先右键你启动ie时所打开的快捷方式,看属性“目标”后面有无追加网址,有则删之;不行的话就去注册表里查看那些可能位置:

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\Start Page

HKEY_CLASSES_ROOT\Applications\iexplore.exe\shell\open\command

HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command

看值的后面有没有“尾巴”,这些网址有时可能是乱码,全部剪掉,回复默认值,主页就改回来了。这样只是暂时堵住,若想彻底杜绝,请先卸载新安装的流氓软件,以后也莫乱逛网站或接受推荐下载安装那些你以为是发现新天地其实可能早已臭名昭着的小流氓。当然,如果你熟悉了更多的篡改主页伎俩,就不用有这些顾虑了。笔者再次推荐注册表管理软件Registry Workshop,平时多积累自己的发现,保持“与毒俱进”,将病毒流氓的伎俩尽收囊中。