小编带来了心脏出血漏洞检测软件下载地址,大家可以下载心脏出血漏洞一键检测app,为了我们账户的安全,大家都可以检测一下自己的手机是否存在心脏出血漏洞哦~

尽管“心脏出血”是一个网络漏洞,但是某些手机App通过HTTP或HTTPS来访问服务器并使用OpenSSL,也由此带来了风险。手机用户面临的风险高于Windows电脑,一旦遭受攻击将导致手机内存信息被泄露。包括和手机相关的银行卡、电子邮箱、社交媒体的账户、密钥等都面临着被泄露的危险。

据IDC报告显示,截止2013年第三季度,全球智能手机用户超过10亿,安卓系统手机占75%,超过7.5亿。包括安卓系统的4.1.1版本在内的安卓手机可能面临“心脏出血”漏洞的威胁更高。

虽然很多网站针对该漏洞都迅速的采取了措施,然而由于这一漏洞已经存在了两年多的时间,目前尚不清楚是否有任何恶意用户正在悄然窃取其他用户的隐私数据。为了保护自身的隐私信息安全,用户需要更改所有网站的密码。虽然很麻烦,但非常必要。同时,用户还需要留意这些网站的官方博客以及新闻页面来核实他们是否更新了服务器,否则的话在网站更新服务器之前即使更改密码也是徒劳的。

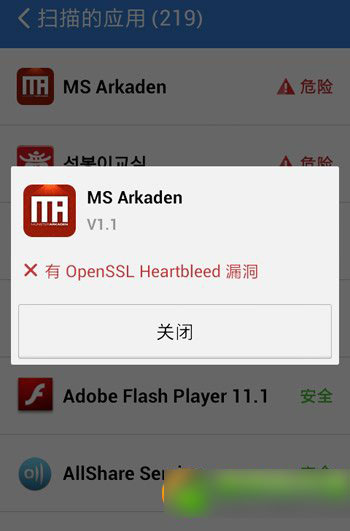

对此,猎豹移动公司研发了一款“CMSecurity Heartbleed Detector”软件,能够扫描并检查安卓用户移动设备的App,帮助用户检测哪款App是处在危险状态下的,并进行预警。

用户可以直接搜索“CMS OpenSSL Heartbleed Detector”、扫描二维码或到Google Play上直接下载:https://play.google.com/store/apps/details?id=com.cleanmaster.security.heartbleed