使用AWVS对域名进行全局分析,深入探索:

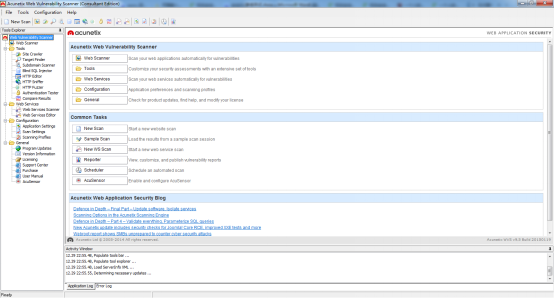

首先,介绍一下AWVS这个工具。 Acunetix Web Vulnerability Scanner(简称AWVS)是一款知名的网络漏洞扫描工具,它通过网络爬虫测试你的网站安全,检测流行安全漏洞。伦敦时间2015年6月24日,官方发布了最新版AWVS 10。

这个工具大家可以到freebuf上去找找,在此我就不详细介绍了,现在我来介绍下是怎么使用这款犀利的神器。

我这里的AWVS是9.5版本的,是吾爱破解论坛的一位大牛破解的,在此,真心膜拜一下这位破解大牛。

好了,开始切入正题了

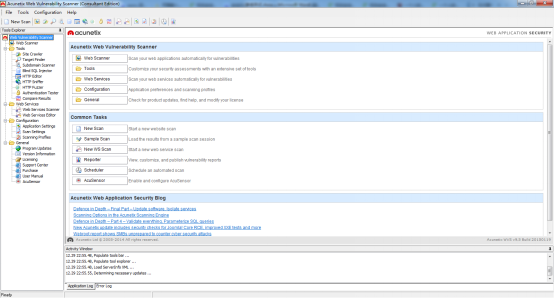

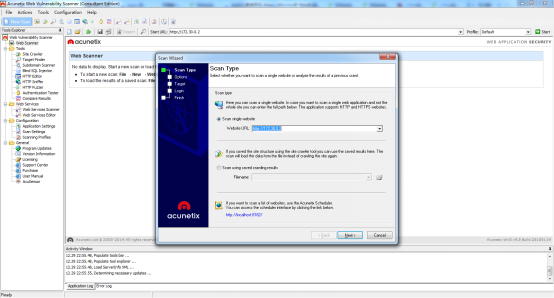

AWVS安装成功后,启动界面如下:

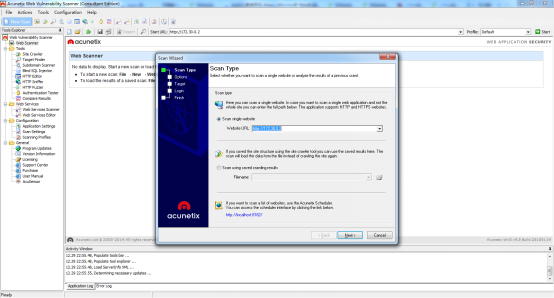

然后,我们点击左上角的new scan,添加一个即将扫描的URL:http://172.30.0.2

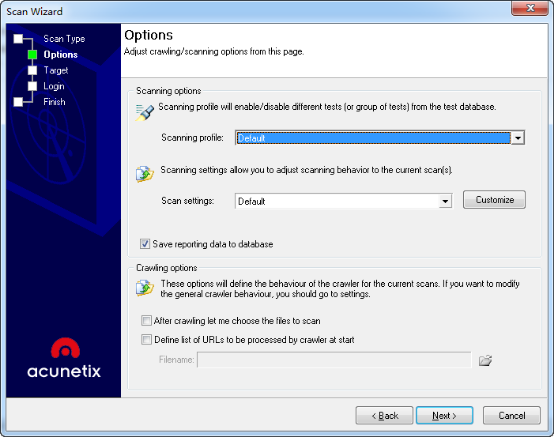

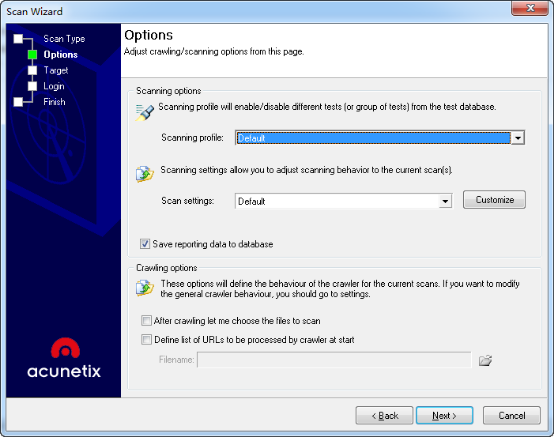

接着,点击下一步按钮,在scanning profile里面选择安全扫面的漏洞种类(其实就是payload)

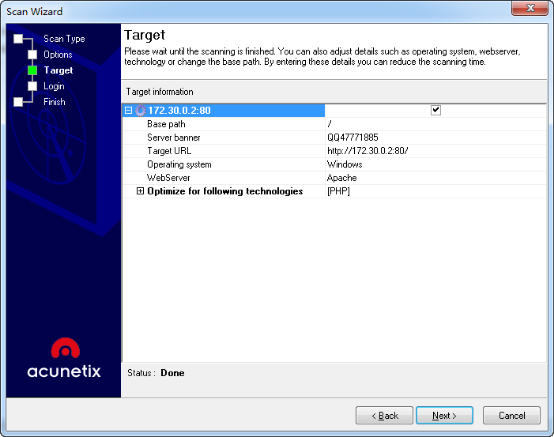

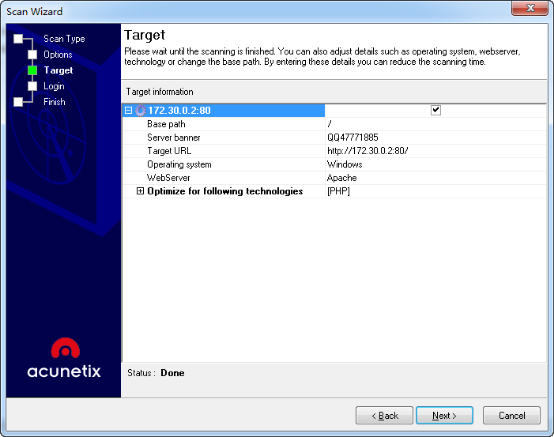

默认,全部选择,在此,我们默认就可以了,继续点击下一步,这时候,AWVS会自动帮你

识别服务器的banner,OS类型,web中间件,服务端脚本类型等等信息,如下:

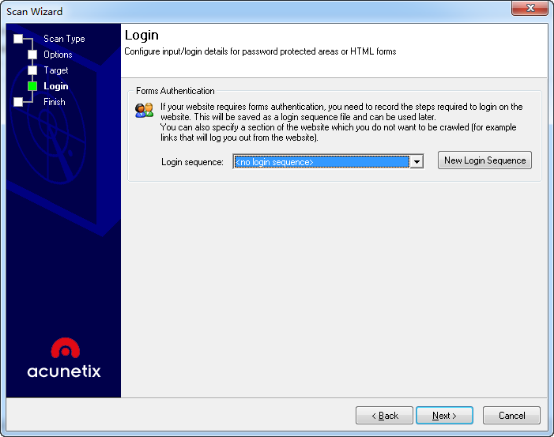

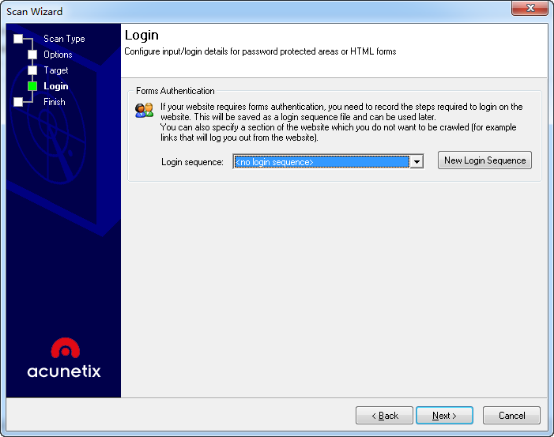

接着,点击下一步,来到这里

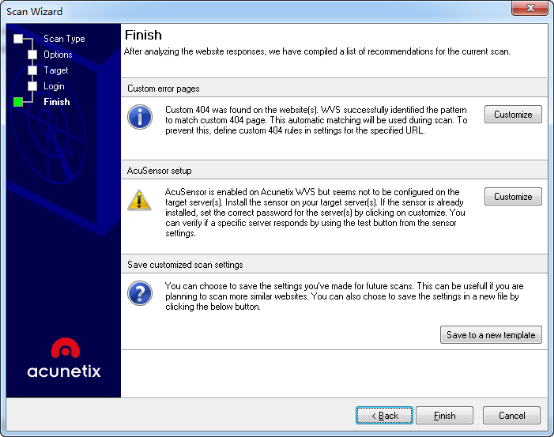

这个Login sequence,我要讲一下,当你的网站需要深入扫描的时候,我们就可以使用这个Login sequence功能,这个功能通过你输入网站的用户名密码登录之后,AWVS就可以扫描登录以后的权限页面,如果你不登录,那么,AWVS就没有权限扫描需要用户名密码登录之后的页面了(因为这些页面都需要特定的权限验证之后才能访问,所以,我把他们叫做权限页面),如果保持默认设置,那么AWVS就无权扫描你的权限页面,此处,我们使用默认设置就好了,点击下一步,来到完成设置页面。

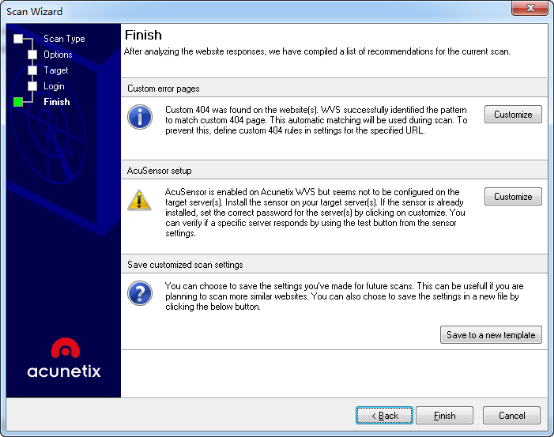

点击Finish,完成AWVS的扫描设置(点击Finish按钮之前,AWVS还未进行任何的安全扫描),当点击Finish按钮之后,AWVS就开始对你提供的域名(或者IP亦可)进行安全扫描了。

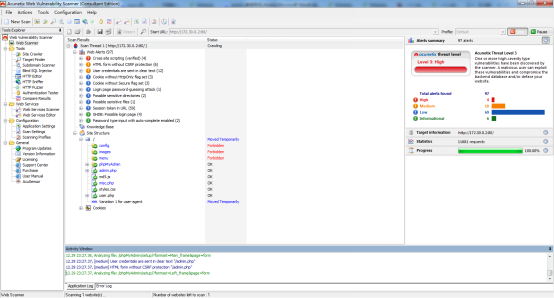

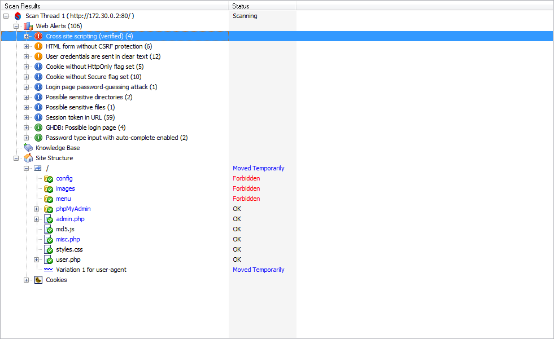

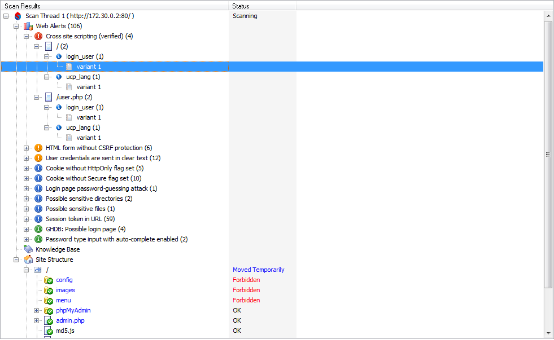

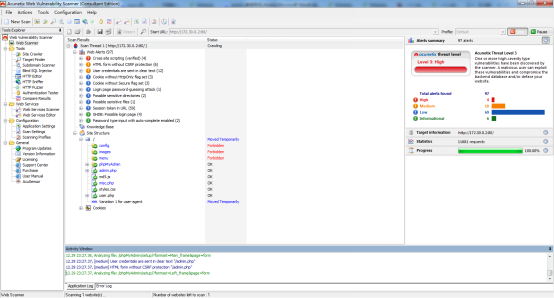

扫描完成,结果如下:

可以看到,右边,process=100.0%,看来安全扫描全部进行完毕,而process上面已经说的很清楚了,红色感叹号代表高危漏洞,黄色的感叹号代表中危漏洞,蓝色感叹号代表低危漏洞,绿色感叹号代表信息泄露,其实,我们在做渗透测试的大多数时候,只需要关注高危漏洞就可以了。

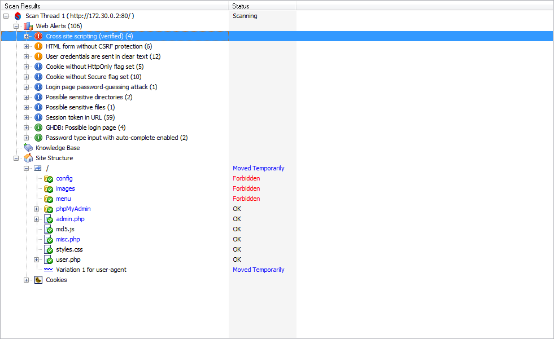

看到了吗,这是一个xss漏洞(不知道xss漏洞的去问问度娘)

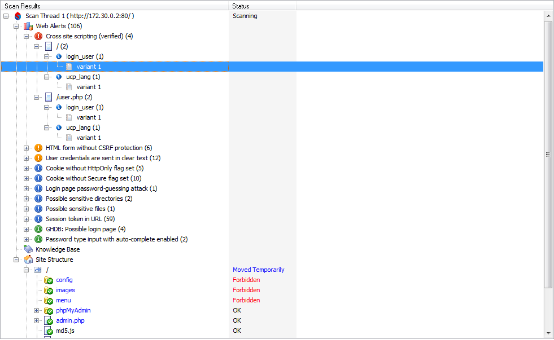

接下来,我们就对这个xss漏洞进行深入分析,点击红色感叹号前面的加号,依次展开这个资源树,是不是看到很多variant(变量):

这个variant(变量),就是我们要找的地方,单击variant(变量)选项,在右边就可以看到关于该漏洞的详细描述:

This script is possibly vulnerable to Cross Site Scripting (XSS) attacks.

Cross site scripting (also referred to as XSS) is a vulnerability that allows an attacker to send malicious code (usually in the form of Javascript) to another user. Because a browser cannot know if the script should be trusted or not, it will execute the script in the user context allowing the attacker to access any cookies or session tokens retained by the browser.

This vulnerability affects /.

Discovered by: Scripting (XSS.script).

我们点击view http headers查看一下该xss漏洞相关的http头信息:

GET /user.php HTTP/1.1

Cookie: PHPSESSID=599km020nnmc8e8p0i4ketd3i4; ucp_lang=Chinese; login_user=Chinese'"()&%<acx><ScRiPt%20>prompt(915518)</ScRiPt>

Referer: http://172.30.0.2:80/

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

Host: 172.30.0.2

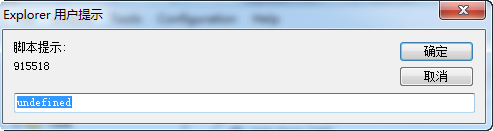

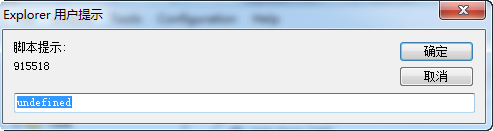

点击view html response,果然看到弹出了915518:

他说是login_user这个参数有一个xss漏洞(而且是反射型xss漏洞),那么,我们可以试着手工验证下是不是AWVS误报呢

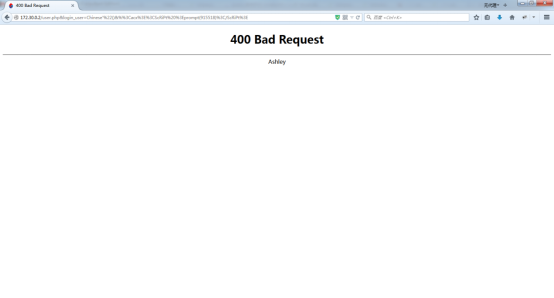

如果是get方式型请求数据:

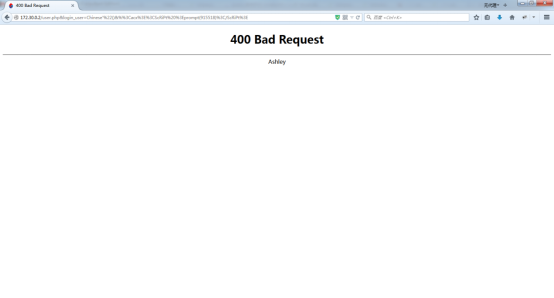

打开Firefox(其他:Chrome,IE,Safari亦可),如下图:

手工验证没有弹出915518,说明这里不存在xss漏洞,是AWVS工具误报。

好了,这下我就讲完了,其他漏洞一个原理,可以自己研究下,其实,AWVS还支持自写验证脚本,在此,我就不讲了,有兴趣的可以问问度娘。