网络安全:不仅通过去,还要晓未来,这种攻击一旦发生,黑客不仅可以查看用户数据,还可以修改这些数据使得用户产生硬件故障,所以网络安全问题是当下人们应该注意的一部分。

新与旧的较量

现如今,整个世界被越来越多的连接起来,我们的日常生活对网络的依赖也变得更高,网络安全也变得更为重要。无论金融理财、网上购物、远程医疗、移动通信、云计算或者物联网,社会的发展让越来越多的私人信息进入网络的世界。

变化过快的网络攻击,你能跟上节奏吗?

而与此同时,网络攻击风险正在加剧,黑客的威胁不断变化。当传统的方式无法适应现如今的网络安全形势时,公共部门和企业私营部门都在寻求采取积极的方式来应对网络安全。

相同的情况在欧洲也一样,为了解决不断变化的网络安全威胁,欧盟相继推出了SHARCS和PQCRYPTO两个项目,利用开发新的安全模式、架构和软件来确保其ICT系统的安全性和可靠程度。

新的加密方法

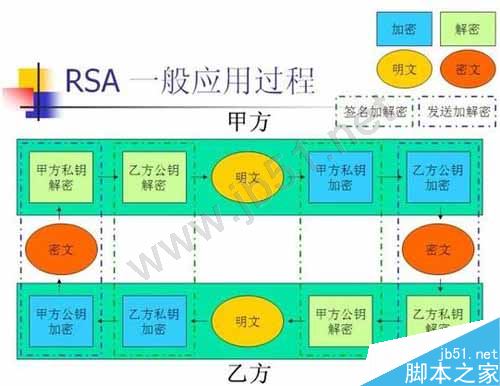

现如今,大多数的网络信息保护采用了有限域、椭圆离散对数曲线或者更为普遍的公钥加密算法,也就是RSA算法。而这种算法自1977年发明至今一直在全球范围内使用,其确实为我们的网络通信安全提供了更多的变化和保护。

RSA算法一般应用过程

但是随着社会的发展,我们对网络的使用已经不仅限于过去的手段,更为大量的使用,甚至量子计算机的出现,这些都使得公钥算法变得难以跟上时代的节奏。诸如健康记录、国家安全机构的机密信息等,其安全级别要求会更高。

当存储置于量子计算机时,那么过去所有的加密手段都将变得脆弱不堪。而目前,欧盟与部分国家联手大力发展量子计算机,韦德不仅仅是先一步得到领先技术,也是为了更快找到应对未来攻击的手段,准备应对量子计算时代的网络安全。

安全,远没有到来

翻转风水攻击翻出新花样

网络安全的威胁从来都是很难解决的。DDoS攻击的威胁在奥运期间还没退热,新的攻击风险就出现了。在8月USENIX 安全会议上,荷兰的研究人员报告了一种基于Bug的非软件攻击技术来改变云虚拟机的内存的攻击手段,这种手段被称为翻转风水攻击( Flip Feng Shui,简写FFS)。

在演示过程中,攻击者在受害者所使用的主机上租赁一个虚拟机,利用合并相同内存页机制中所存在的比特翻转bug来获取被攻击者打开虚拟机的公钥,或者直接在不被发现的情况下安装恶意软件。

是1还是0?翻转到傻傻分不清楚

而这种攻击一旦发生,黑客不仅可以查看用户数据,还可以修改这些数据使得用户产生硬件故障。而最终,黑客可以操纵服务器在未经用户授权登录的情况下安装恶意软件或者不必要的软件。

这次FFS攻击中,研究人员成功获取了被攻击者虚拟机的公钥;而另一个攻击中,研究人员通过调整设置软件管理应用,并且对一个下载软件的URL进行了轻微的修改。然后,当该软件提示更新时,服务器就会对用户的设备安装恶意软件了。

明天还要新威胁

显然,现如今的网络安全工作还有着很长的路需要走。在这个测试中,研究人员证明了从软件到硬件的攻击能力有多强悍。而对于FFS攻击,黑客甚至可以在完全没有漏洞的情况下实现端对端的网络攻击。

未来路还很长

而相应的,为了减轻FFS攻击的威胁,需要通过长时间测试和研究,创造一个可以达到硬件认证和软件需求适应性的新方法。而且,我们的加密系统也难以满足今天的需求,量子计算机研究加速的情况下,相应的安全研究也应该跟上时代的步伐。

随着移动设备的发展,网络安全的需求不仅仅是传统行业。一个严密的网络安全系统应该涵盖包括云计算、大数据和物联网等新生代行业。未雨绸缪,只为不再道高一尺,魔高一丈。